Come trovare profili Social col riconoscimento immagine, utilizzando Eagle Eye su Debian 1o. L’obiettivo sarà quello di...

debian buster

Anonsurf su Debian 10 Anonsurf è la modalità anonima di ParrotOS per forzare le connessioni attraverso Tor...

Server DHCP su Debian 10 Buster. Installazione e configurazione di un server dhcp su Debian Buster: #...

Guida su come installare Oracle Virtualbox 6.0 su Debian 9 Stretch e Debian 10 Testing/Buster, testata e...

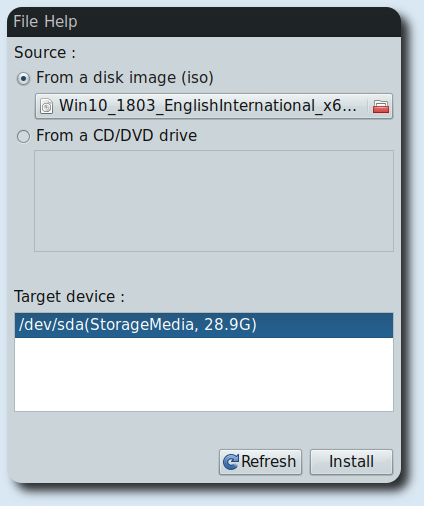

Creare una usb bootable Windows 10 da Gui Debian Guida su come creare una usb bootable con...

Installare Oracle Java 10 su Debian 9-10 via APT Ci sono diversi modi per installare Oracle Java...

Analizzare routers e devices IoT con RouterSploit RouterSploit è uno script in python che serve ad analizzare...

Passando da Debian Stretch a Debian Buster modificando i sources-list, alla fine dell’upgrade molto probabilmente non si...

update 26/01/2019 Systemback 1.9.3 per Debian 9 Ubuntu 17-10 18-04 Nuovo aggiornamento per Systemback che arriva alla...

Teamviewer 13 su Debian Stretch e Buster Per installare Teamviewer 13 su Debian 9 Stretch e...

(Solved) Problema di boot bug ifupdown su Debian Buster Dopo gli ultimi aggiornamenti su Debian Buster, il...

Guida su come installare Oracle Virtualbox 5.1 su Debian Stretch e Debian Testing/Buster, testata e funzionante....