Introduzione SSH Avanzato: Tunnel, Port Forwarding e Sicurezza. SSH (Secure Shell) è molto più di un semplice...

Hardware

Sparrow wifi su Debian 12 Sparrow wifi secondo me è uno strumento indispensabile per...

WineHQ 8 su Debian 12 Guida su come installare Winehq 8.19 su Debian 12....

FreePBX Trunk Pjsip su FRITZ!Box Guida su come configurare un FreePBX Trunk Pjsip su FRITZBox, per...

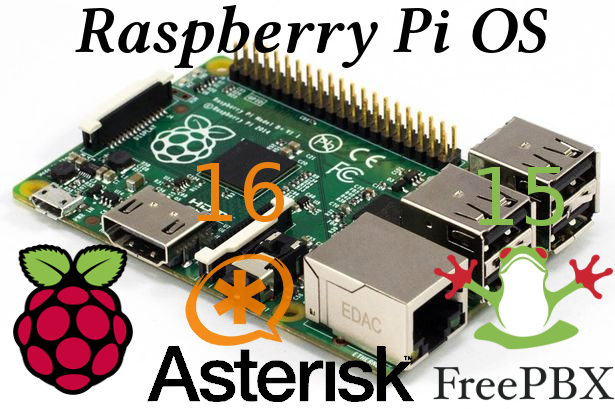

Asterisk 18 FreePbx 16 su Raspberry Pi 4 e Raspberry Pi OS Bullseye In questa...

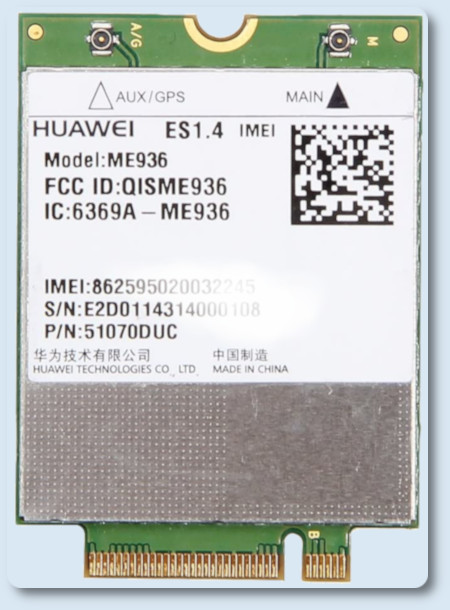

Huawei ME936 modulo LTE Debian 10 Per uno dei miei notebook workstation, Schenker XMG P507,...

OpenMediaVault su Raspberry Pi 4 Guida su come installare OpenMediaVault su Raspberry Pi 4, con...

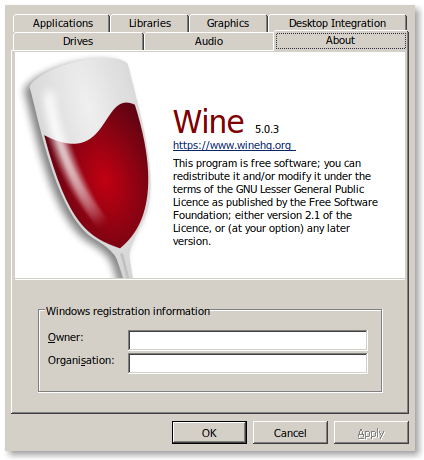

Installare Wine 5 su Debian 10 Guida su come installare Winehq 5.0 su Debian 10. Wine è...

Asterisk FreePbx su Raspberry Pi 4 e Raspberry Pi OS Buster Installazione su Raspberri py 4...

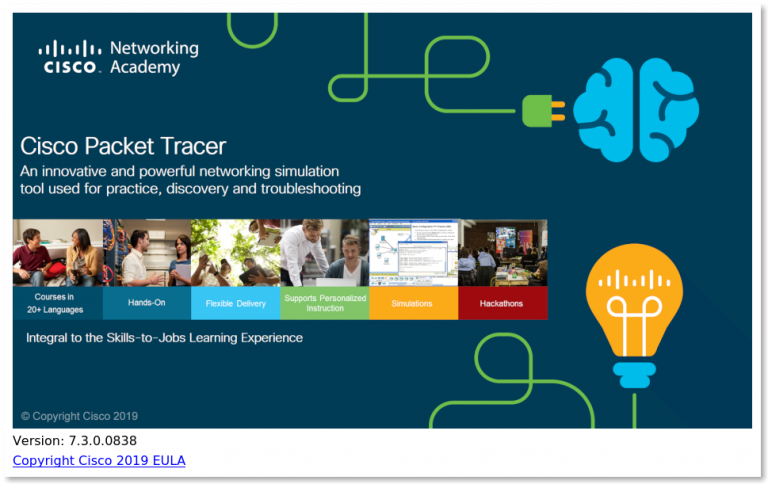

PacketTracer 7.3.0 su Debian 10 L’ultima versione di Cisco PacketTracer è la 7.3.0, ma il pacchetto deb...

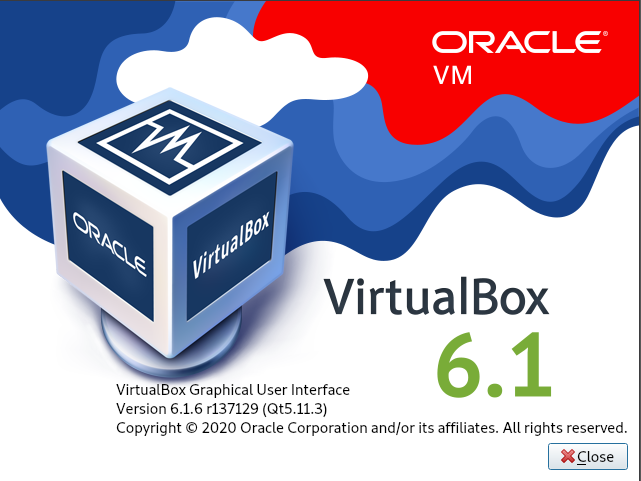

Installare VirtualBox 6.1 su Debian 10 Guida su come installare Oracle Virtualbox 6.1 su Debian 10 ....

Pen drive con Debian Buster Live Custom Persistente Criptata Guida su come creare una chiavetta usb, equipaggiata...

Broadcom BCM94352Z su Debian 10 Guida su come installare la scheda wireless Broadcom BCM94352Z/BCM4352 su Debian 10:...

Nvidia Optimus con Bumblebee su Debian 10 Tanti laptop hanno la doppia scheda video Intel e Nvidia,...