Sparrow wifi su Debian 12 Sparrow wifi secondo me è uno strumento indispensabile per...

Cracking

How to enable Wireshark like user Nel momento in cui si installa wireshark, viene mostrato la possibilità...

Kali-anonsurf e anonsurf su Debian 10 Anonsurf è la modalità anonima di ParrotOS e Kali Linux, per...

TorBrowser su Debian 10 Tor (acronimo di The Onion Router) è un sistema di comunicazione anonima per...

Trovare informazioni sensibili su Facebook con FBI Questa guida, testata su Debian 10, fa vedere come dopo...

Come trovare profili Social col riconoscimento immagine, utilizzando Eagle Eye su Debian 1o. L’obiettivo sarà quello di...

Come cancellare password login Windows da Linux How to su come cancellare o cambiare la password di...

TorBrowser su Debian 9 Stretch Tor (acronimo di The Onion Router) è un sistema di comunicazione...

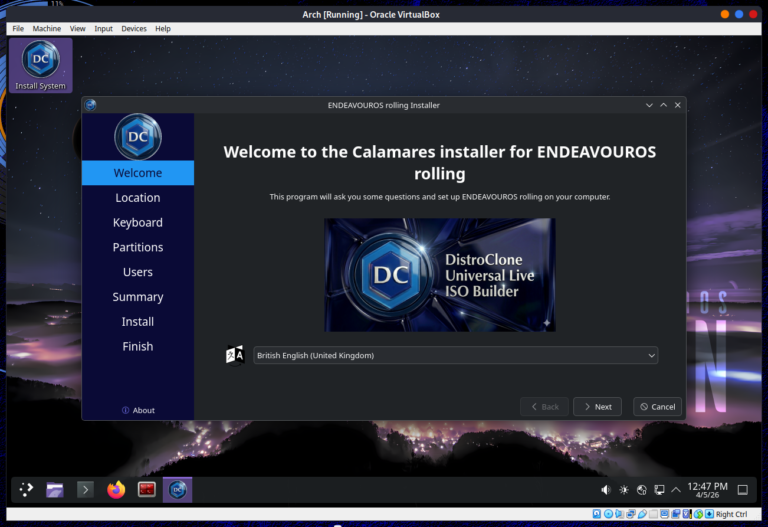

Creare una Debian Stretch Live Custom persistente Sicura Guida su come creare una propria Debian Live...

Cracking rete WIFI WPA2 con Debian Stretch e Fluxion Dopo avere installato Fluxion su Debian Stretch,...

Installare Fluxion su Debian Stretch Fluxion al momento è uno dei migliori tools per il cracking...

Wireshark abilitare interfacce di rete. In questa guida verranno descritti i passaggi per abilitare le...

Guida per installare Cisco VPN client su Debian Wheezy ed allo stesso tempo decriptare la password...

Non so quanto è vecchia la notizia, ma siccome mi sono assentato per quasi...