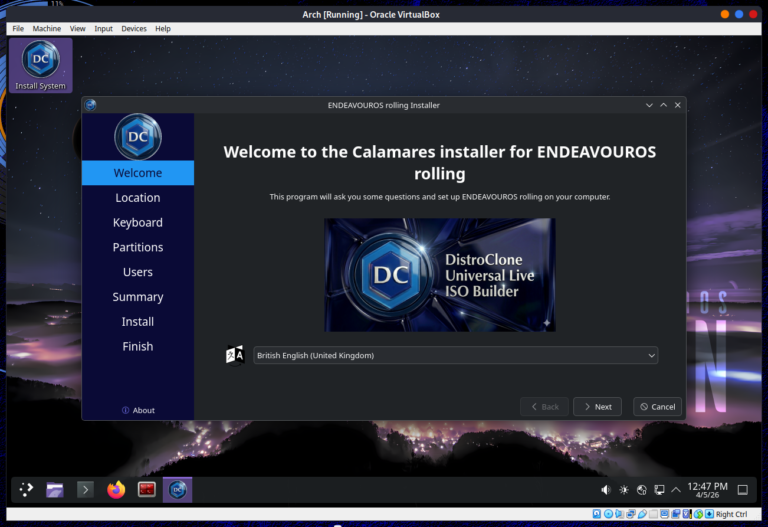

DistroClone Cross-Distro e DistroClone– Guida all’Uso DistroClone è uno strumento Bash distribuito come **AppImage autocontenuto** che...

Debian Live

Analisi tecnica distroClone-cross-distro Ecco come funziona davvero il framework Bash che clona (quasi) qualsiasi sistema...

DistroClone Cross-Distro — Clona il tuo sistema Linux su qualsiasi macchina Rilasciato DistroClone-cross-distro. Dopo...

Ho chiesto alla AI di esaminare il codice del mio distroClone-backup e fare un confronto...

DistroClone Backup & Restore DistroClone-backup è uno strumento grafico per backup incrementale e ripristino...

Rilasciato DistroClone 1.3.4 DistroClone si aggiorna alla versione 1.3.4 con un fix critico che bloccava l’intero...

DistroClone – Crea la tua Live ISO da un sistema Debian in esecuzione DistroClone Live...

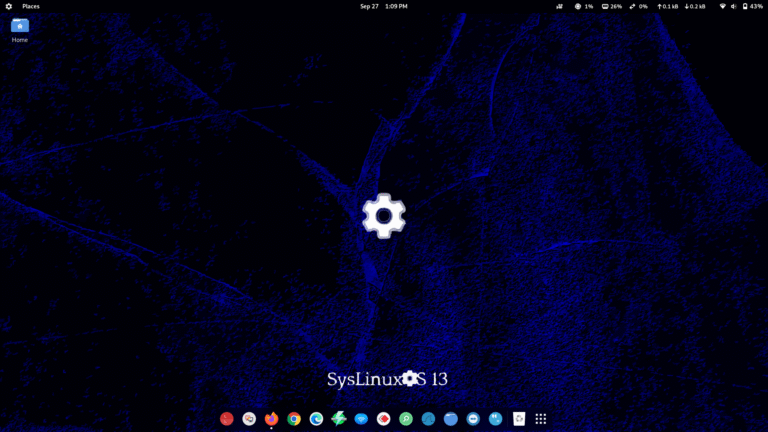

Rilasciata SysLinuxOS 13 Gnome. Dopo la recente pubblicazione di SysLinuxOS 13 Mate, il progetto SysLinuxOS...

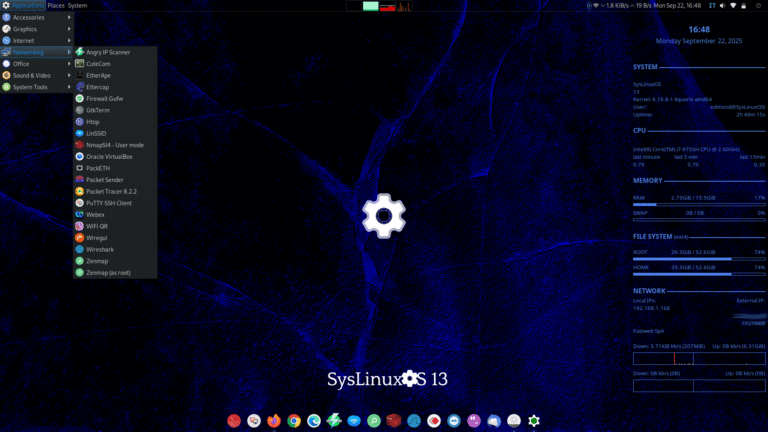

SysLinuxOS 13 (for System Integrators) Rilasciata SysLinuxOS 13 Mate. SysLinuxOS 13 (per System Integrators) segue il rilascio...

SysLinuxOS 12 for System Integrators Dopo il nuovo rilascio di Debian 12 Bookworm, arriva anche SysLinuxOS 12...

SysLinuxOS for System Integrator è una debian stable based, creata da me, che include quasi tutti i...

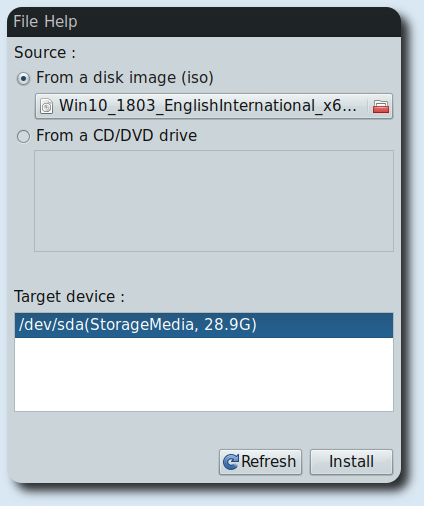

Creare usb Windows 10 in UEFI con Debian 10 e WoeUSB-fronted-wxgtk Guida su come creare una usb...

Systemback creazione iso superiore a 4 Giga Quando si usa systemback per la clonazione del proprio sistema...

Clonazione e backup di una partizione con rsync Per motivi lavorativi, e di sicurezza, ho sempre diverse...