Guida a distroClone e distroClone-backup Chiunque gestisca un sistema GNU/Linux personalizzato si trova prima o poi...

Debian

DistroClone Backup & Restore DistroClone-backup è uno strumento grafico per backup incrementale e ripristino...

Samba File Sharing Linux Windows Introduzione Samba: il Ponte tra Linux e Windows In ambienti misti dove...

Introduzione SSH Avanzato: Tunnel, Port Forwarding e Sicurezza. SSH (Secure Shell) è molto più di un semplice...

DistroClone – Crea la tua Live ISO da un sistema Debian in esecuzione DistroClone Live...

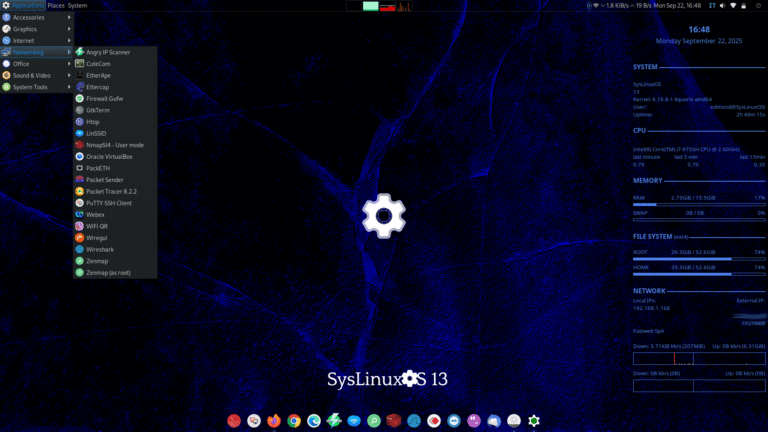

SysLinuxOS 13 (for System Integrators) Rilasciata SysLinuxOS 13 Mate. SysLinuxOS 13 (per System Integrators) segue il rilascio...

Wine error /lib/ld-linux.so.2. Guida su come risolvere l’errore di libreria mancante (ld-linux.so.2) quando si utilizza...

VirtualBox 7 su Debian 12 Guida su come installare VirtualBox 7 su Debian 12...

Fix Possible missing firmware /lib/firmware/nvidia Questo errore si presenta quando si aggiorna il kernel, e...

Ansible su Debian 12 e SysLinuxOS Guida su come installare Ansible su Debian 12 e SysLnuxOS...

SysLinuxOS 12 for System Integrators Dopo il nuovo rilascio di Debian 12 Bookworm, arriva anche SysLinuxOS 12...

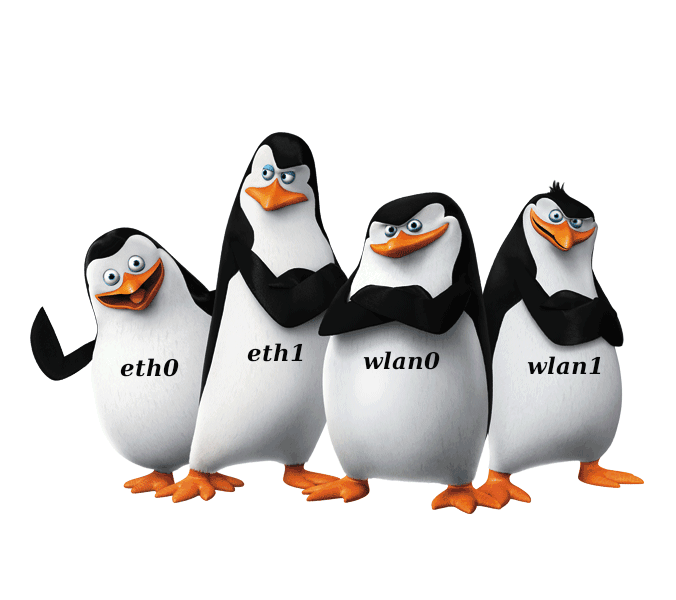

Cambiare nome interfaccia di rete a eth0 su Debian 12 Guida su come cambiare il nome...

Convertire Fumetti Cbr/Cbz in Pdf con AllCbrztoPdf Uno dei problemi più comuni che gli utenti devono affrontare...

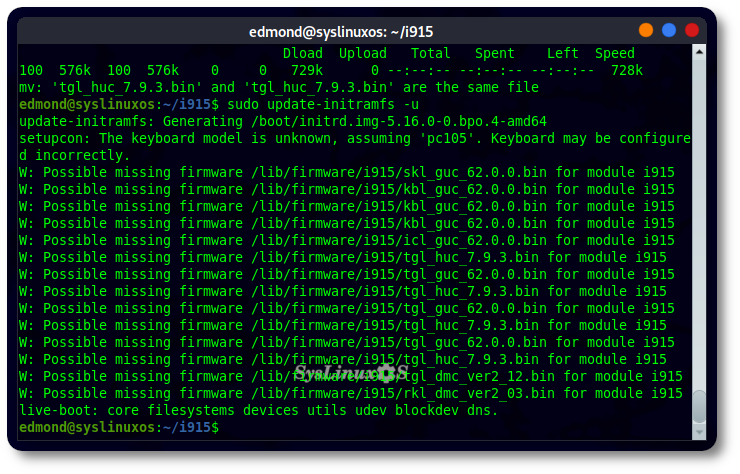

Fix error Possible missing firmware /lib/firmware/i915 Questi tipo di errori sono presente oramai da qualche...