Samba File Sharing Linux Windows Introduzione Samba: il Ponte tra Linux e Windows In ambienti misti dove...

Tips & Tricks

Yt2md Converter YouTube to Markdown Nel corso dello sviluppo di vari progetti open source, mi...

RCU – Rename Comics Universal. Hai una collezione di fumetti digitali in disordine? Rename Comics Universal...

Convertire cbr cbz pdf con Comics Converter Questo mio script Bash, denominato Comics Converter, è progettato...

Wine error /lib/ld-linux.so.2. Guida su come risolvere l’errore di libreria mancante (ld-linux.so.2) quando si utilizza...

AnyDesk error signature verification Nelle ultime settimane durante l’aggiornamento di SysLinuxOS il repository di...

Edge Browser su Debian 12 Microsoft Edge è un browser web basato su Chromium, sviluppato...

WineHQ 8 su Debian 12 Guida su come installare Winehq 8.19 su Debian 12....

Fix Possible missing firmware /lib/firmware/nvidia Questo errore si presenta quando si aggiorna il kernel, e...

Cambiare nome interfaccia di rete a eth0 su Debian 12 Guida su come cambiare il nome...

Convertire Fumetti Cbr/Cbz in Pdf con AllCbrztoPdf Uno dei problemi più comuni che gli utenti devono affrontare...

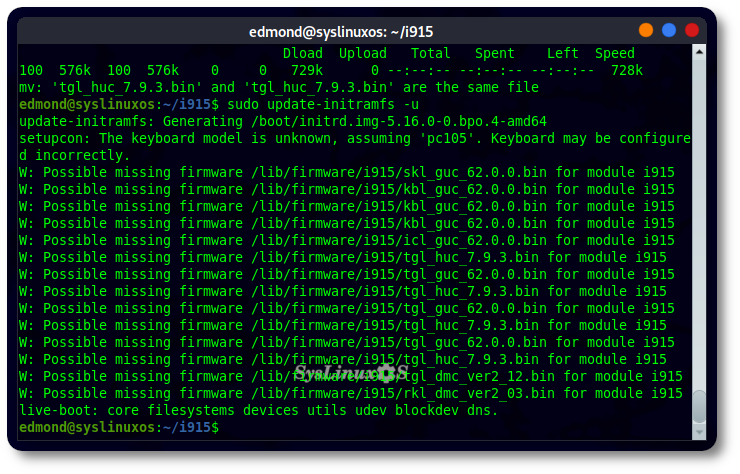

Fix error Possible missing firmware /lib/firmware/i915 Questi tipo di errori sono presente oramai da qualche...

Configurare Wake-on-LAN usando systemd Configurare Wake-on-LAN usando systemd per inviare un magic packet sulla rete....

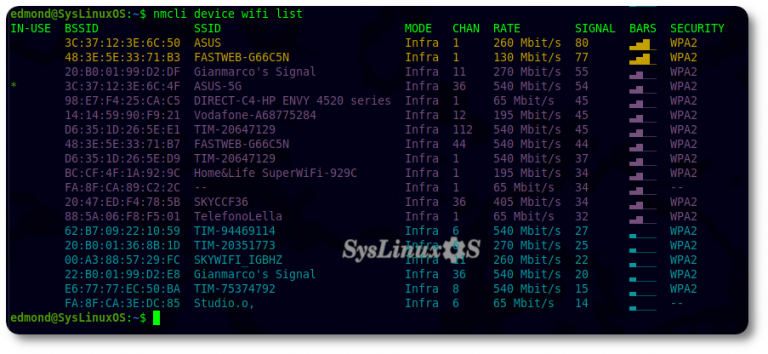

Connessione wifi da terminale via nmcli Come configurare la connessione wireless utilizzando il terminale ed nmcli Nelle...