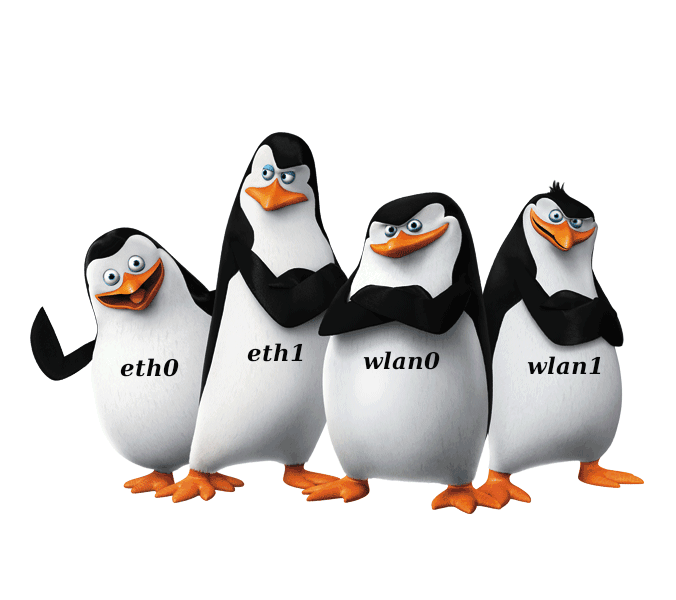

Cambiare nome interfaccia di rete a eth0 su Debian 12 Guida su come cambiare il nome...

debian bullseye

Installare Zabbix su SysLinuxOS e Debian 11 Zabbix è un sistema di monitoraggio di rete e...

Nextcloud Server su Raspberry Pi Guida su come installare un server, utilizzando Nextcloud su Raspberry...

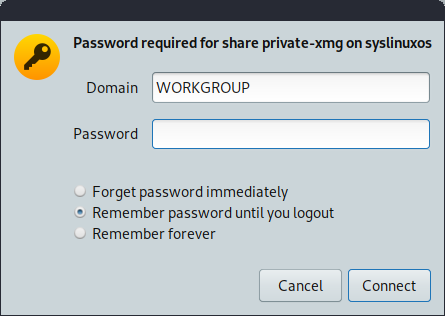

Samba è un software gratuito che consente di condividere file in rete utilizzando il protocollo SMB...

Installare Docker su Debian 11 e SysLinuxOS Docker è un programma che consente di impacchettare software...

XAMPP PHP 8 su Debian Bullseye XAMPP è una suite completamente gratuita e facile da installare...

Guida su come installare VMware Workstation 16 Player su Debian 11. Primo step: Download diretto dal...

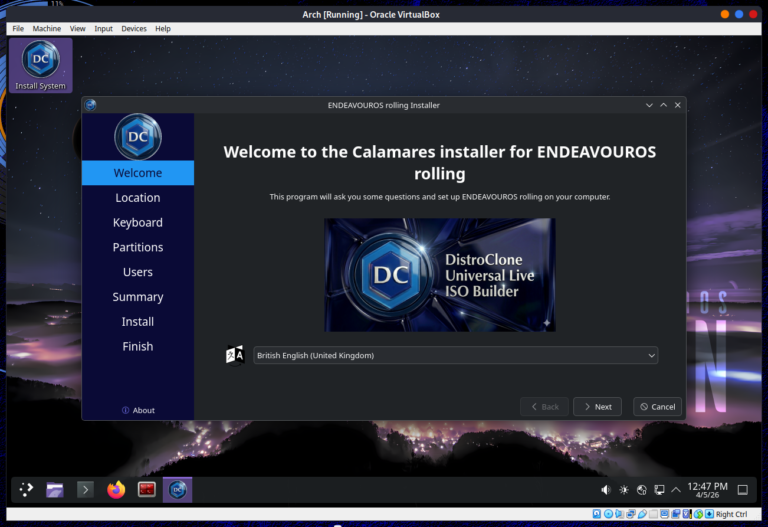

SysLinuxOS for System Integrator è una debian stable based, creata da me, che include quasi tutti i...

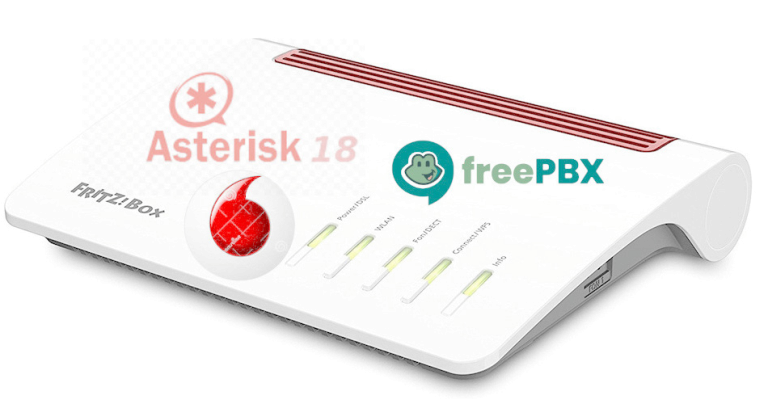

FreePBX Trunk Pjsip su FRITZ!Box Guida su come configurare un FreePBX Trunk Pjsip su FRITZBox, per...

Asterisk 18 FreePbx 16 su Raspberry Pi 4 e Raspberry Pi OS Bullseye In questa...

VirtualBox on Debian 11 Bullseye Attualmente non esistono repository per Debian 11 bullseye per installare...

How to compile kernel 5.11 on Debian 11 Nei giorni scorsi ho più volte ricompilato il kernel...

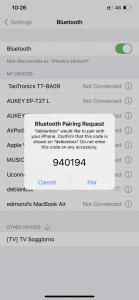

Guida su come ascoltare la musica presente nel telefono, tramite bluetooth, direttamente da un pc/notebook. Con...

AnyDesk su Debian 11 Guida su come installare AnyDesk, su Debian 10 e Debian 11. AnyDesk è...