Samba File Sharing Linux Windows Introduzione Samba: il Ponte tra Linux e Windows In ambienti misti dove...

raspberry

Installazione Nextcloud 27 su Raspberry pi 4 UPDATE: 14/10/23 con la versione bookworm, php8.2 è gia...

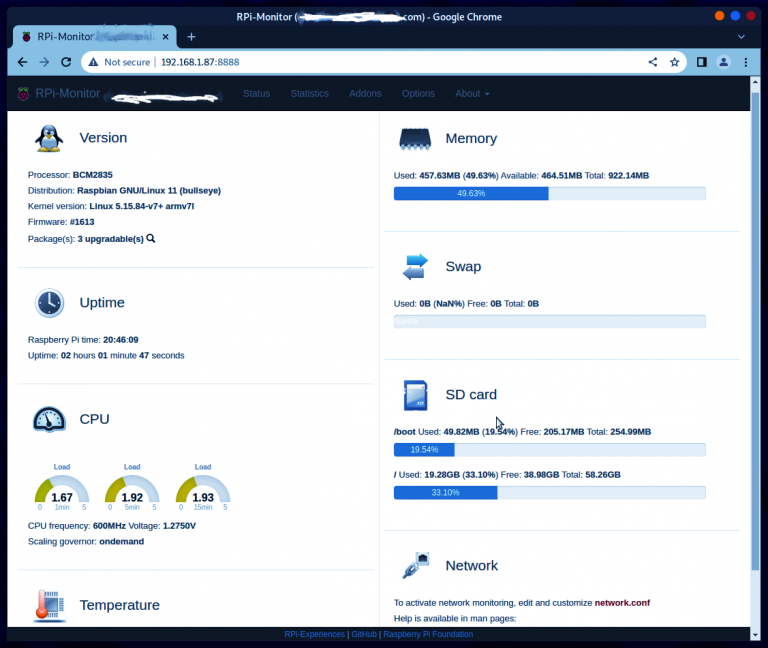

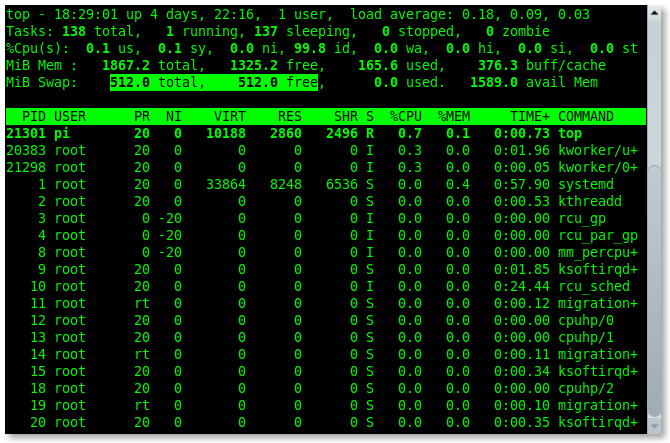

Monitorare Raspberry Pi con RPI-Monitor Guida su come monitorare via Web UI un server Raspberry...

TorrentBox con qBittorrent su Raspberry Pi Guida su come installare qBittorrent su Raspberry Pi, per ottenere un...

Nextcloud Server su Raspberry Pi Guida su come installare un server, utilizzando Nextcloud su Raspberry...

FreePBX Trunk Pjsip su FRITZ!Box Guida su come configurare un FreePBX Trunk Pjsip su FRITZBox, per...

Asterisk 18 FreePbx 16 su Raspberry Pi 4 e Raspberry Pi OS Bullseye In questa...

Speedtest-cli failed su Debian 10 Nell’ultimo periodo lo strumento di speedtest da riga di comando, speedtest-cli, installato...

Raspberry Pi backup veloce sd card Guida su come ottenere un backup veloce e funzionante...

OpenMediaVault su Raspberry Pi 4 Guida su come installare OpenMediaVault su Raspberry Pi 4, con...

Raspberry rimuovere utente Pi Per chi utilizza il Raspberry Pi, e di conseguenza Raspberry Pi OS...

Incrementare swap su Rasperry Pi Guida su come incrementare lo spazio di swap su tutti i Raspberry...

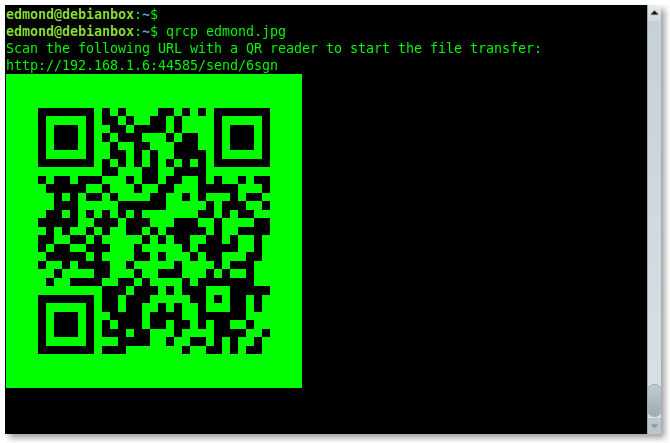

Trasferire files tra PC e telefono con codice QR Guida su come trasferire files facilmente e velocemente...

Unable to install module pm2 Failed to run installation scripts. Questo è l’errore che si presenta in...