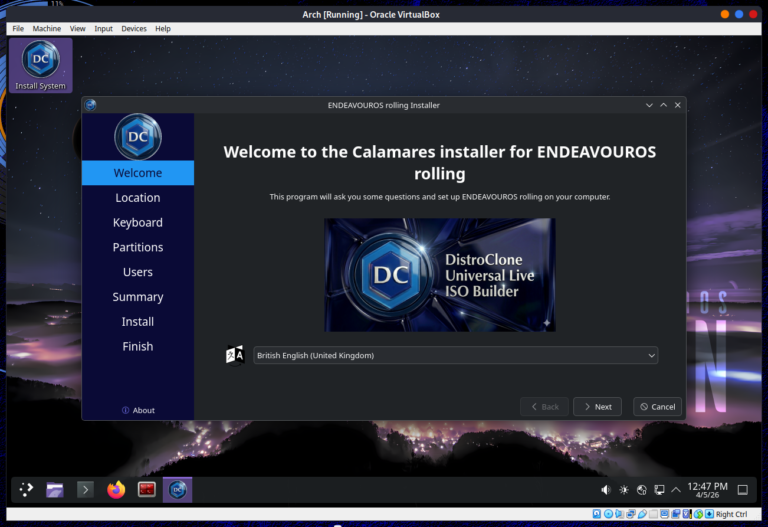

DistroClone Cross-Distro e DistroClone– Guida all’Uso DistroClone è uno strumento Bash distribuito come **AppImage autocontenuto** che...

Tips & Tricks

DistroClone Cross-Distro — Clona il tuo sistema Linux su qualsiasi macchina Rilasciato DistroClone-cross-distro. Dopo...

DistroClone Backup & Restore DistroClone-backup è uno strumento grafico per backup incrementale e ripristino...

Samba File Sharing Linux Windows Introduzione Samba: il Ponte tra Linux e Windows In ambienti misti dove...

Introduzione SSH Avanzato: Tunnel, Port Forwarding e Sicurezza. SSH (Secure Shell) è molto più di un semplice...

DistroClone – Crea la tua Live ISO da un sistema Debian in esecuzione DistroClone Live...

Yt2md Converter YouTube to Markdown Nel corso dello sviluppo di vari progetti open source, mi...

Advanced Comics Converter CBZ/CBR in PDF Introduzione Advanced Comics Converter (ACC) è un potente strumento professionale...

RCU – Rename Comics Universal. Hai una collezione di fumetti digitali in disordine? Rename Comics Universal...

Convertire cbr cbz pdf con Comics Converter Questo mio script Bash, denominato Comics Converter, è progettato...

Wine error /lib/ld-linux.so.2. Guida su come risolvere l’errore di libreria mancante (ld-linux.so.2) quando si utilizza...

AnyDesk error signature verification Nelle ultime settimane durante l’aggiornamento di SysLinuxOS il repository di...

Sparrow wifi su Debian 12 Sparrow wifi secondo me è uno strumento indispensabile per...

Edge Browser su Debian 12 Microsoft Edge è un browser web basato su Chromium, sviluppato...