Guida a distroClone e distroClone-backup Chiunque gestisca un sistema GNU/Linux personalizzato si trova prima o poi...

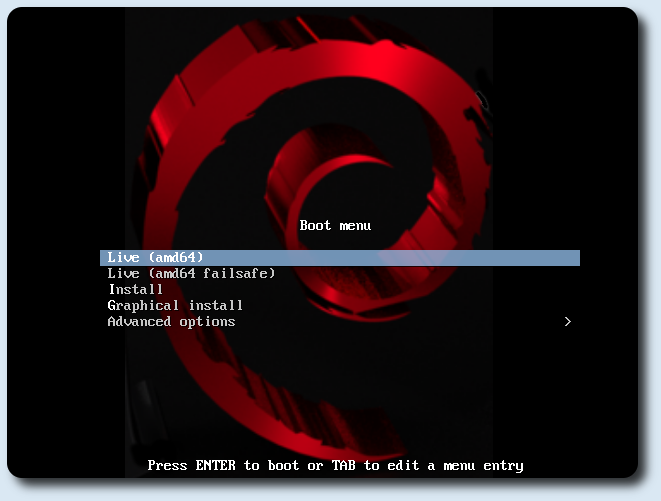

debian live

DistroClone – Crea la tua Live ISO da un sistema Debian in esecuzione DistroClone Live...

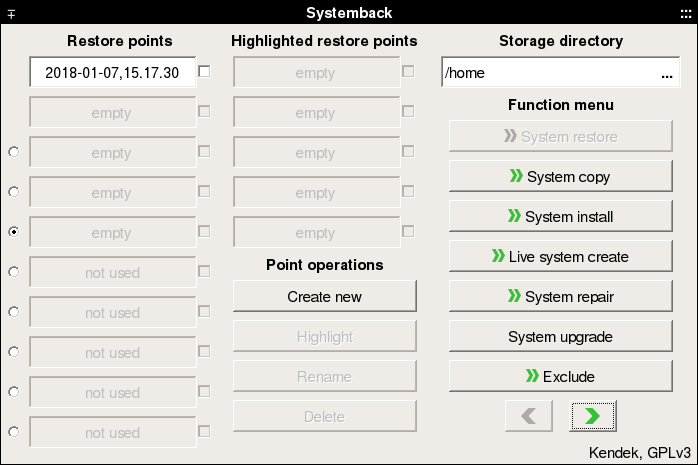

Systemback creazione iso superiore a 4 Giga Quando si usa systemback per la clonazione del proprio sistema...

Systemback 1.9.4 per Debian 10 Ubuntu 20.04 Nei giorni passati in lockdown per covid-19, ho dato un...

Pen drive con Debian Buster Live Custom Persistente Criptata Guida su come creare una chiavetta usb, equipaggiata...

update 26/01/2019 Systemback 1.9.3 per Debian 9 Ubuntu 17-10 18-04 Nuovo aggiornamento per Systemback che arriva alla...

Come cancellare password login Windows da Linux How to su come cancellare o cambiare la password di...

Systemback 1.9.2 su Debian Stretch Nuova versione di Systemback, con alcuni bug fix. Purtroppo non avendo...

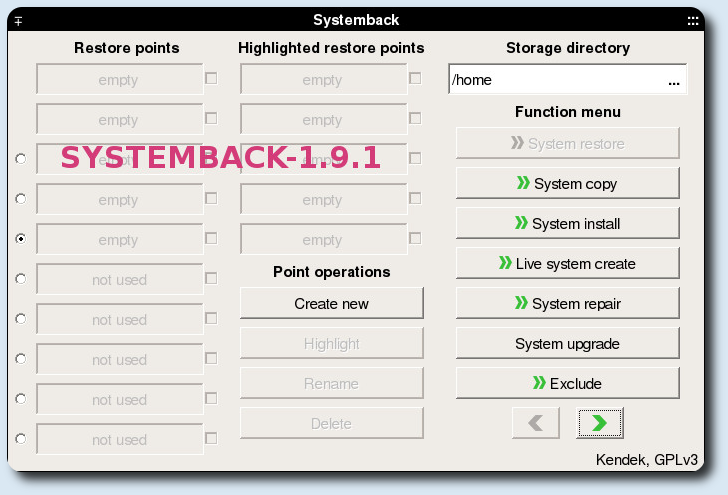

Systemback 1.9.1 compatibile con Debian Stretch Come avevo scritto un po' di tempo fa, avevo in mente...

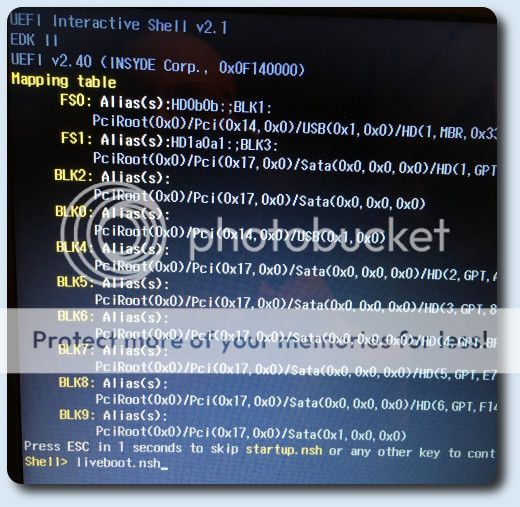

Debian Stretch Live UEFI-BIOS Persistente Sicura Ho fatto diverse guide su come costruirsi una Debian Live personalizzata,...

Creare una Debian Live personalizzata con live build Dopo la guida precedente su come Creare una...

Creare una Debian Stretch Live Custom persistente Sicura Guida su come creare una propria Debian Live...

Systemback su Debian Stretch Systemback è una applicazione indispensabile, che permette in modo grafico di effettuare...

Guida su come creare una Debian Live in modalità UEFI. Questa guida non spiega le...