Pen drive con Debian Buster Live Custom Persistente Criptata Guida su come creare una chiavetta usb, equipaggiata...

cryptare

Anonsurf su Debian 10 Anonsurf è la modalità anonima di ParrotOS per forzare le connessioni attraverso Tor...

NordVPN su ASUS DSL-AC68U Merlin Dopo le indicazioni su come configurare NordVPN su Debian Stretch, in questa...

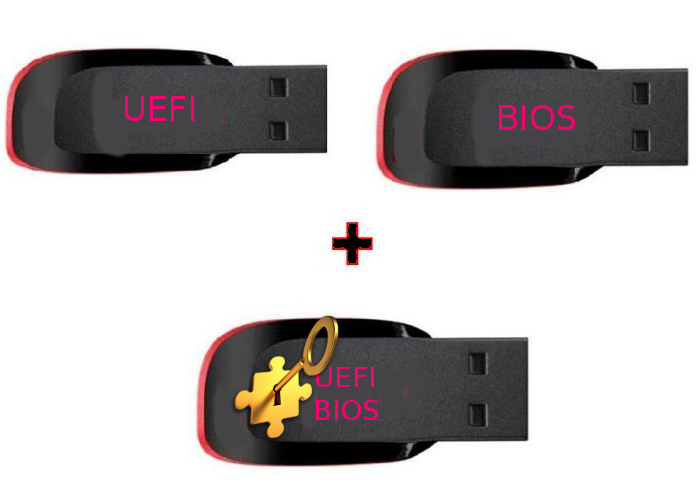

Debian Stretch Live UEFI-BIOS Persistente Sicura Ho fatto diverse guide su come costruirsi una Debian Live personalizzata,...

Creare una Debian Stretch Live Custom persistente Sicura Guida su come creare una propria Debian Live...

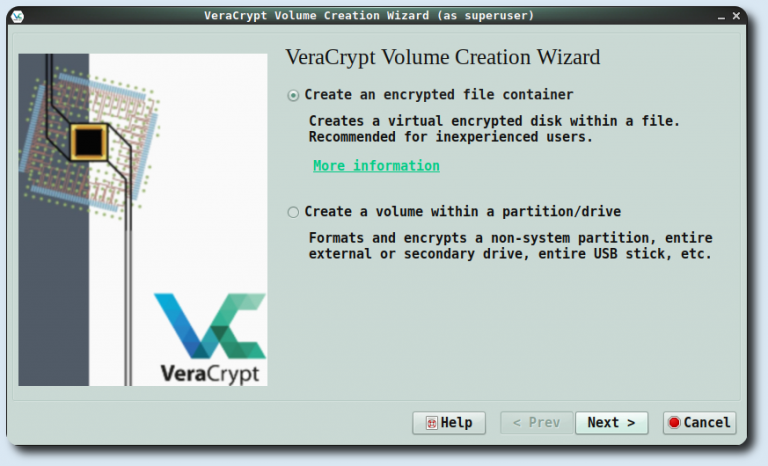

Installare VeraCrypt su Debian 9 Stretch VeraCrypt è un software open-source di crittografia di hard disk,...

Questo è un piccolo trucchetto utile per "nascondere" un archivio in una foto. Per ottenere ciò...

Ognuno di questo comando può farne quello che vuole, non so se è utile o chi...

Avevo già parlato in passato di Exiftool, uno strumento che serve ad estrarre tutti i dati...

$ sudo apt-get install postfix mime-construct $ cd /bin $ sudo nano falsamail.sh ed...

Due anni fa avevo fatto una guida su Encfs, e sul suo utilizzo, per la...

Questo è un semplice metodo per cifrare/decifrare un file in 2 veloci e semplici comandi....

Questo è un periodo di vacanze e di conseguenza è anche il periodo di furti...

Quello di usare GPG è un altro modo per cifrare documenti importanti, in alternativa ad...