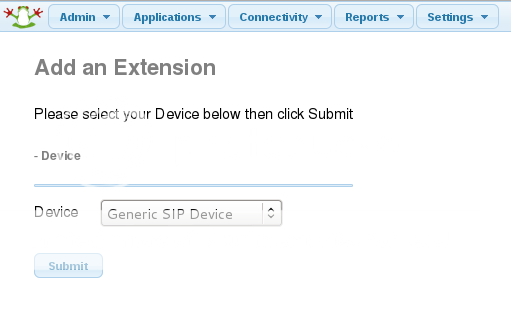

Con Freepbx e Asterisk per creare gli interni bisogna utilizzare le Extensions, che si trovano nel...

Debian

Dopo avere installato Asterisk 11 con Freepbx 2.11 su Debian 7 Wheezy, il passo...

Per installare l'ultima versione di Firefox su Debian 7 Wheezy, per prima cosa bisogna andare...

Per installare Skype 64bit su Debian Wheezy, bisogna abilitare prima il supporto al Multi-Arch. e...

Guida su Asterisk 11 con Freepbx 2.11 su Debian 7 Wheezy. Mi sono cimentato nell'installazione...

Vsftpd (acronimo di Very Secure FTP Daemon) è quello che uso come servizio ftp, semplice,...

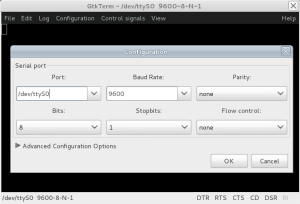

Gtkterm è un semplice terminale GTK+ da usarsi per comunicare con la porta seriale. Sarebbe...

Per disabilitare la richiesta di password al login per uno specifico utente su una distribuzione Gnu-Linux,...

Per chi usa Dropbox ed ha come desktop-enviroment Mate, può usare caja-dropbox: $ sudo apt-get...

Ho deciso di abortire l'installazione di un pacchetto su Debian Wheezy, poichè mi ero accorto che...

Guida per installare Cisco VPN client su Debian Wheezy ed allo stesso tempo decriptare la password...

Gnome 3..6.1 si trova nei repository experimental, e mi sono deciso ad installarlo, giusto per dargli...

Guardare e registare SkyTg24 usando mplayer e vlc: # apt-get install rtmpdump ...

Da circa venti giorni nei repo Debian experimental è arrivato Grub 2 con la versione 2.00-7....