Broadcom BCM94352Z su Debian 10 Guida su come installare la scheda wireless Broadcom BCM94352Z/BCM4352 su Debian 10:...

Rete

TorBrowser su Debian 10 Tor (acronimo di The Onion Router) è un sistema di comunicazione anonima per...

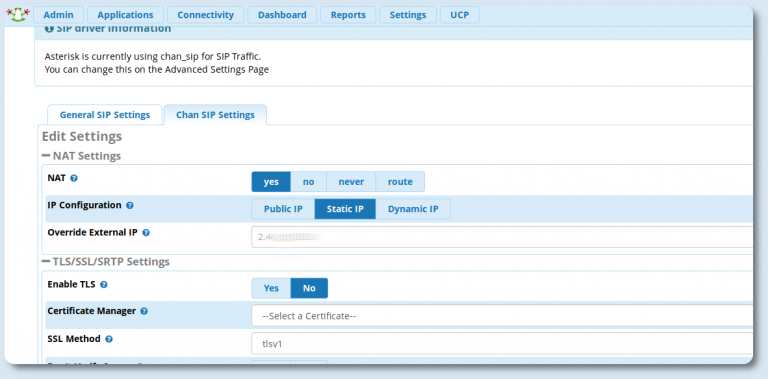

Script per aggiornamento ip dinamico FreePBX Asterisk Dopo l’ultima guida su come Configurare un trunk Asterisk su...

Sostituire Vodafone Station con ASUS DSL-AC68U Dopo la delibera AGCOM 348/18/CONS, per il modem libero anche l’Italia...

Come trovare profili Social col riconoscimento immagine, utilizzando Eagle Eye su Debian 1o. L’obiettivo sarà quello di...

Anonsurf su Debian 10 Anonsurf è la modalità anonima di ParrotOS per forzare le connessioni attraverso Tor...

Server DHCP su Debian 10 Buster. Installazione e configurazione di un server dhcp su Debian Buster: #...

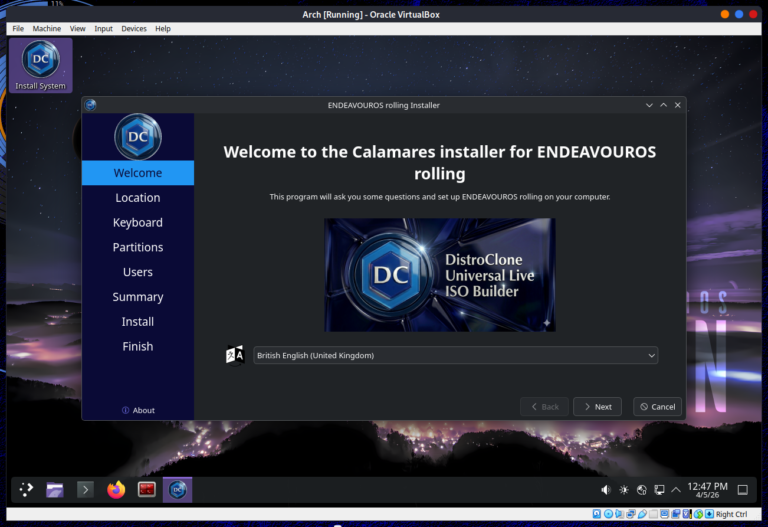

L’obiettivo di questa guida è quello di realizzare un proprio server owncloud, e nello specifico io utilizzerò...

D-Link 5020L e ZoneMinder. Guida su come configurare ZoneMinder con telecamere D.Link 5020L Nel wiki di ZoneMinder...

Analizzare routers e devices IoT con RouterSploit RouterSploit è uno script in python che serve ad analizzare...

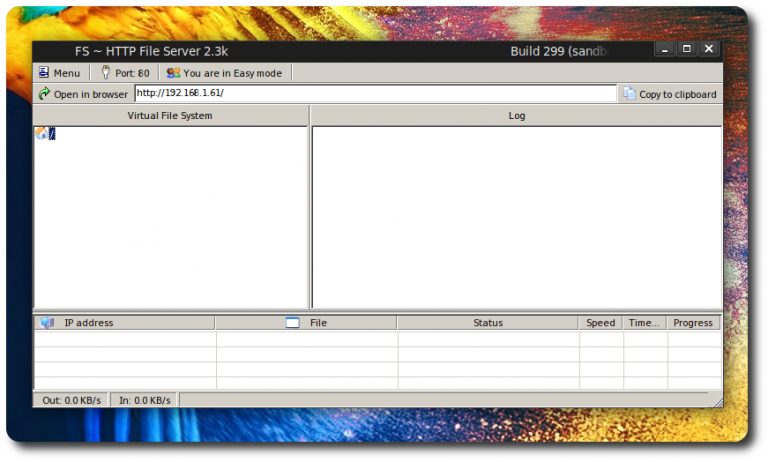

HFS Http File Server su Debian Kali Parrot HFS è un Http file server molto usato su...

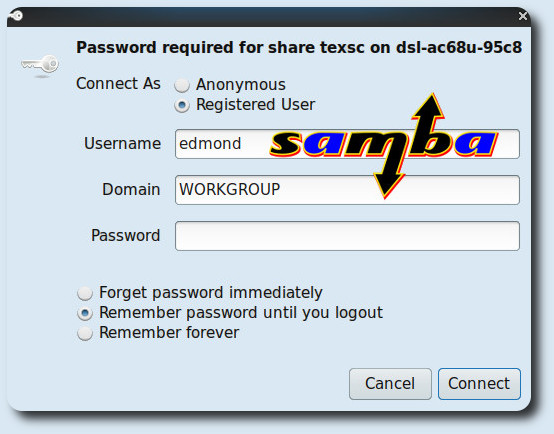

(Solved) Samba Computer in rete non visualizzati In realtà il titolo doveva essere: (Solved) Samba e Computer...

NordVPN su ASUS DSL-AC68U Merlin Dopo le indicazioni su come configurare NordVPN su Debian Stretch, in questa...

NordVPN OpenVPN su Debian Stretch Guida su come configurare una VPN, in questo caso NordVPN, su Debian...