Samba File Sharing Linux Windows Introduzione Samba: il Ponte tra Linux e Windows In ambienti misti dove...

Rete

Introduzione SSH Avanzato: Tunnel, Port Forwarding e Sicurezza. SSH (Secure Shell) è molto più di un semplice...

Introduzione al DHCP Server su Linux DHCP su Linux: Guida ISC DHCP e Kea Server. Il protocollo...

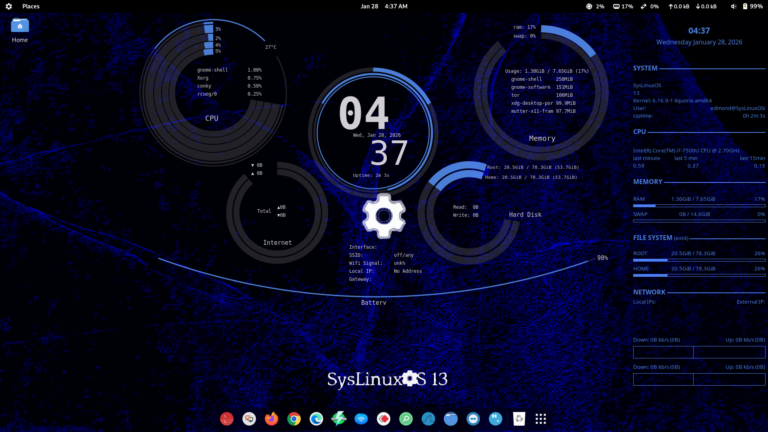

Rilasciato SysLinuxOS 13.1 Sono orgoglioso di annunciare il rilascio di SysLinuxOS 13.1, un aggiornamento di...

Cisco packet tracer su SysLinuxOS 13 e Debian 13 Packet Tracer è già presente...

Rilasciata SysLinuxOS 13 Gnome. Dopo la recente pubblicazione di SysLinuxOS 13 Mate, il progetto SysLinuxOS...

AnyDesk error signature verification Nelle ultime settimane durante l’aggiornamento di SysLinuxOS il repository di...

Sparrow wifi su Debian 12 Sparrow wifi secondo me è uno strumento indispensabile per...

Google Chrome su Debian 12 Google Chrome è un browser web sviluppato da Google....

Teamviewer su Debian 12 TeamViewer è un software di accesso remoto e condivisione dello...

Fast-cli speedtest da terminale Debian 12 Il sito Fast.com per misurare la connessione internet, è...

AnyDesk su Debian 12 Guida su come installare AnyDesk, su Debian 12 Bookworm. AnyDesk...

Ansible su Debian 12 e SysLinuxOS Guida su come installare Ansible su Debian 12 e SysLnuxOS...

Installazione Nextcloud 27 su Raspberry pi 4 UPDATE: 14/10/23 con la versione bookworm, php8.2 è gia...