D-Link 5020L e ZoneMinder. Guida su come configurare ZoneMinder con telecamere D.Link 5020L Nel wiki di ZoneMinder...

Debian

Analizzare routers e devices IoT con RouterSploit RouterSploit è uno script in python che serve ad analizzare...

Guida su come aggiornare Owncloud dalla versione 10.0.9 alla 10.0.10. Il miglior modo per effettuare l’aggiornamento è...

Passando da Debian Stretch a Debian Buster modificando i sources-list, alla fine dell’upgrade molto probabilmente non si...

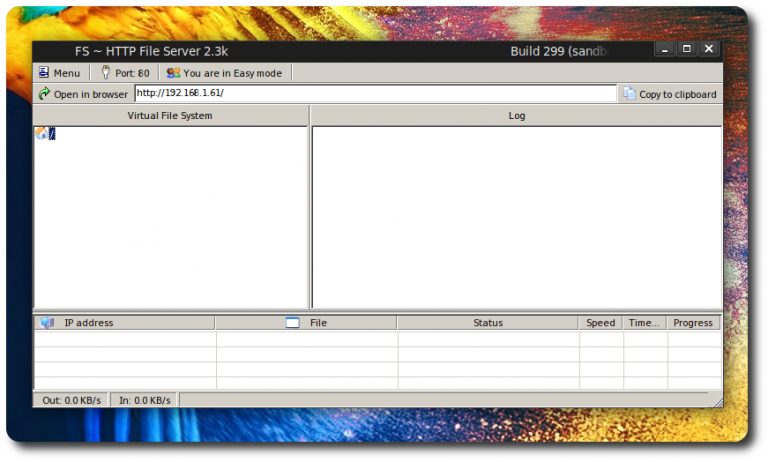

HFS Http File Server su Debian Kali Parrot HFS è un Http file server molto usato su...

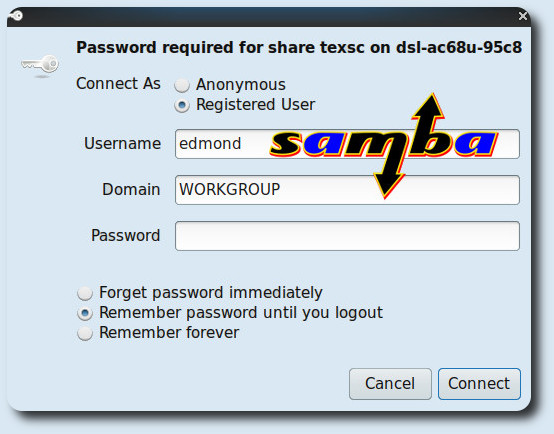

(Solved) Samba Computer in rete non visualizzati In realtà il titolo doveva essere: (Solved) Samba e Computer...

Trova Sostituisci ricorsivamente da terminale Linux Per trovare e sostituire una parola in un file di testo...

NordVPN OpenVPN su Debian Stretch Guida su come configurare una VPN, in questo caso NordVPN, su Debian...

Zoneminder su Raspberry pi 3 B+ Raspbian Stretch Con l’arrivo del nuovo Raspberry pi 3 B+ nella...

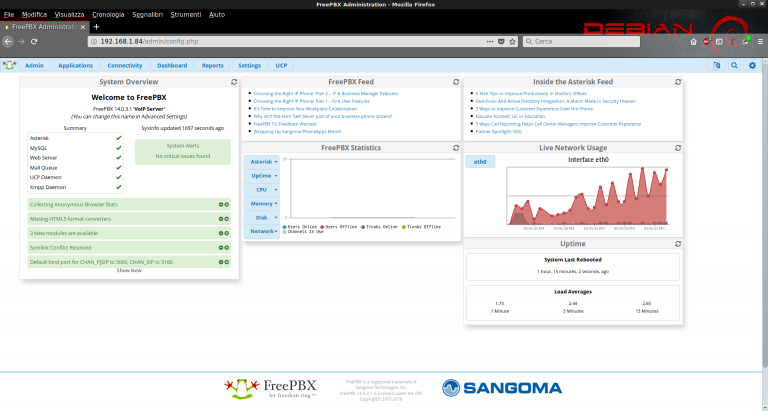

Configurazione Trunk PJSIP Messagenet Freepbx 14 Ho deciso di aggiornare il mio centralino, passando da Raspbian...

Peek Screencast in Gif su Debian Stretch e Buster Peek è un ottimo e semplice programma per...

update 26/01/2019 Systemback 1.9.3 per Debian 9 Ubuntu 17-10 18-04 Nuovo aggiornamento per Systemback che arriva alla...

Come cancellare password login Windows da Linux How to su come cancellare o cambiare la password di...

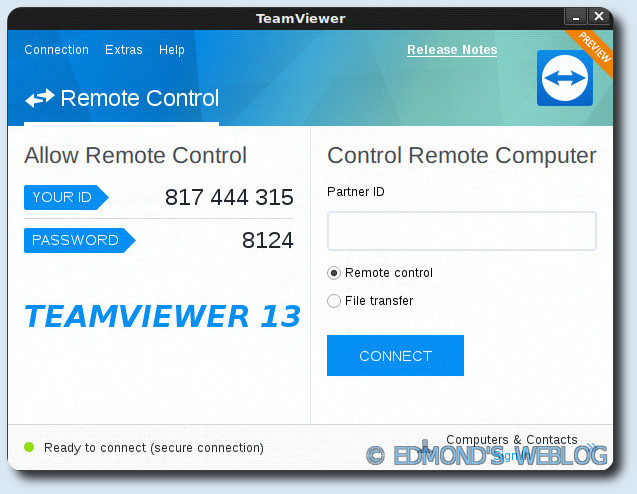

Teamviewer 13 su Debian Stretch e Buster Per installare Teamviewer 13 su Debian 9 Stretch e...