Trova Sostituisci ricorsivamente da terminale Linux Per trovare e sostituire una parola in un file di testo...

Tips & Tricks

Zoneminder su Raspberry pi 3 B+ Raspbian Stretch Con l’arrivo del nuovo Raspberry pi 3 B+ nella...

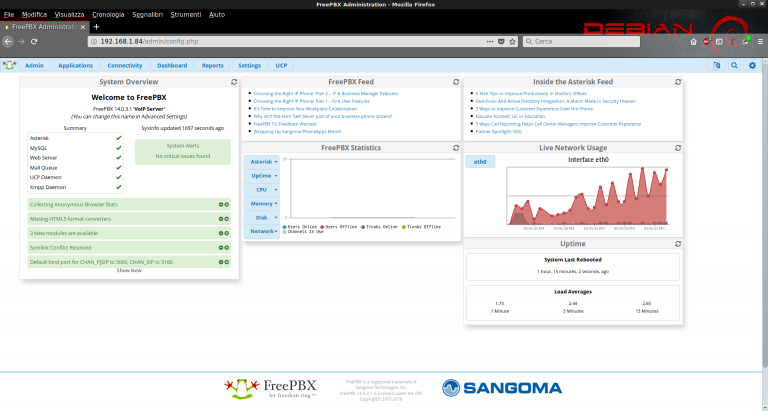

Configurazione Trunk PJSIP Messagenet Freepbx 14 Ho deciso di aggiornare il mio centralino, passando da Raspbian...

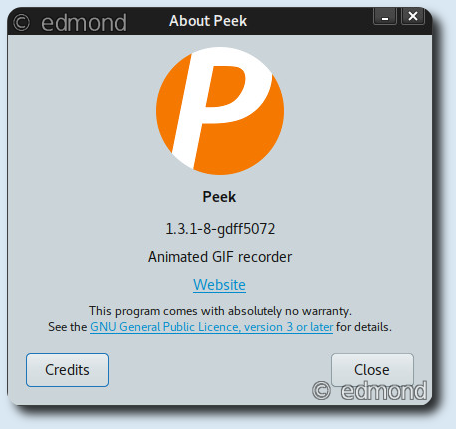

Peek Screencast in Gif su Debian Stretch e Buster Peek è un ottimo e semplice programma per...

Come cancellare password login Windows da Linux How to su come cancellare o cambiare la password di...

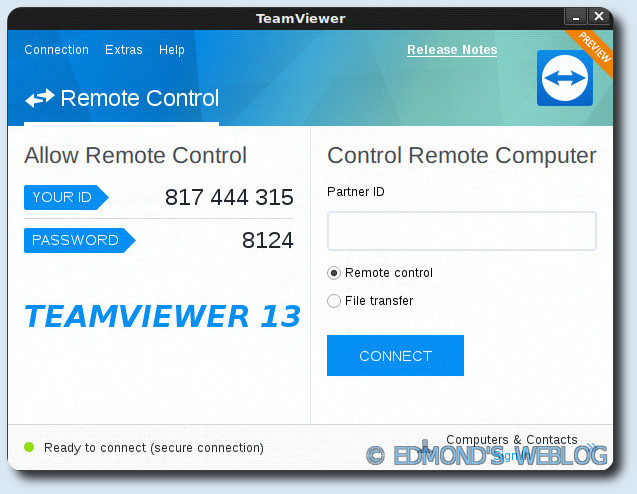

Teamviewer 13 su Debian Stretch e Buster Per installare Teamviewer 13 su Debian 9 Stretch e...

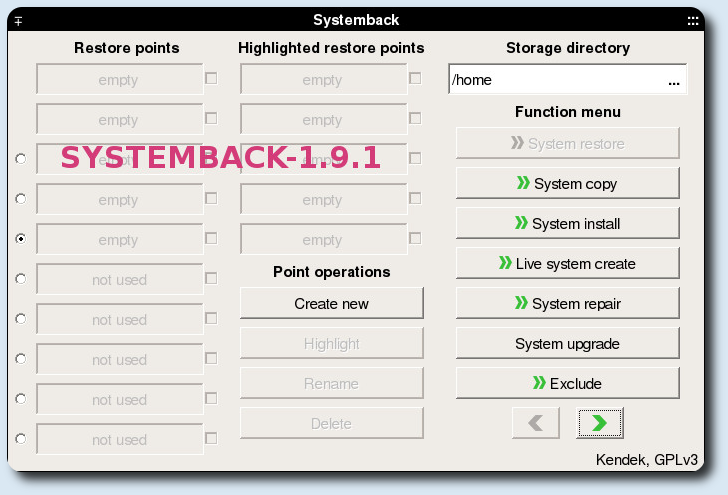

Systemback 1.9.2 su Debian Stretch Nuova versione di Systemback, con alcuni bug fix. Purtroppo non avendo...

Owncloud 10 su Raspberry Pi 3 e Raspbian Stretch Guida su come installare owncloud 10 su...

Systemback 1.9.1 compatibile con Debian Stretch Come avevo scritto un po' di tempo fa, avevo in mente...

(Solved) Problema di boot bug ifupdown su Debian Buster Dopo gli ultimi aggiornamenti su Debian Buster, il...

(Solved) initramfs-tools configuration sets RESUME=UUID Questo tipo di errore è figlio di quest'altro "start job is running...

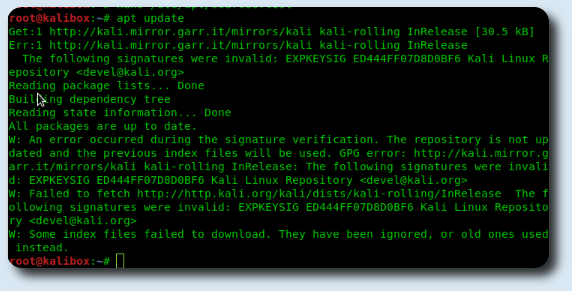

(Solved) Errore GPG repository Kali Linux 2018.1 Da un po' di tempo su Kali Linux avevo un...

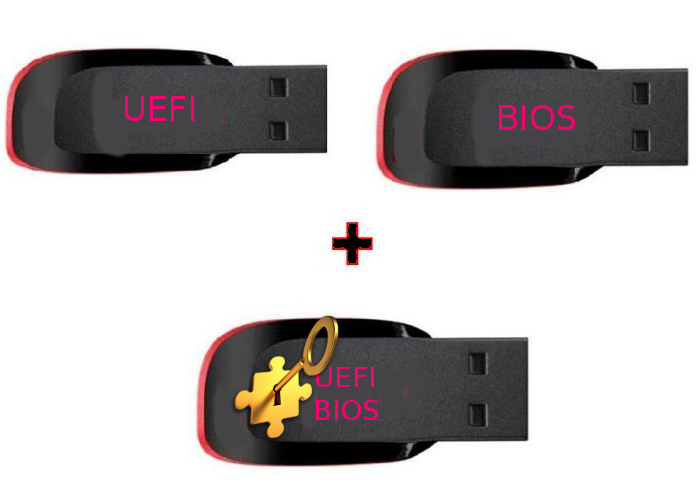

Debian Stretch Live UEFI-BIOS Persistente Sicura Ho fatto diverse guide su come costruirsi una Debian Live personalizzata,...

TorBrowser su Debian 9 Stretch Tor (acronimo di The Onion Router) è un sistema di comunicazione...