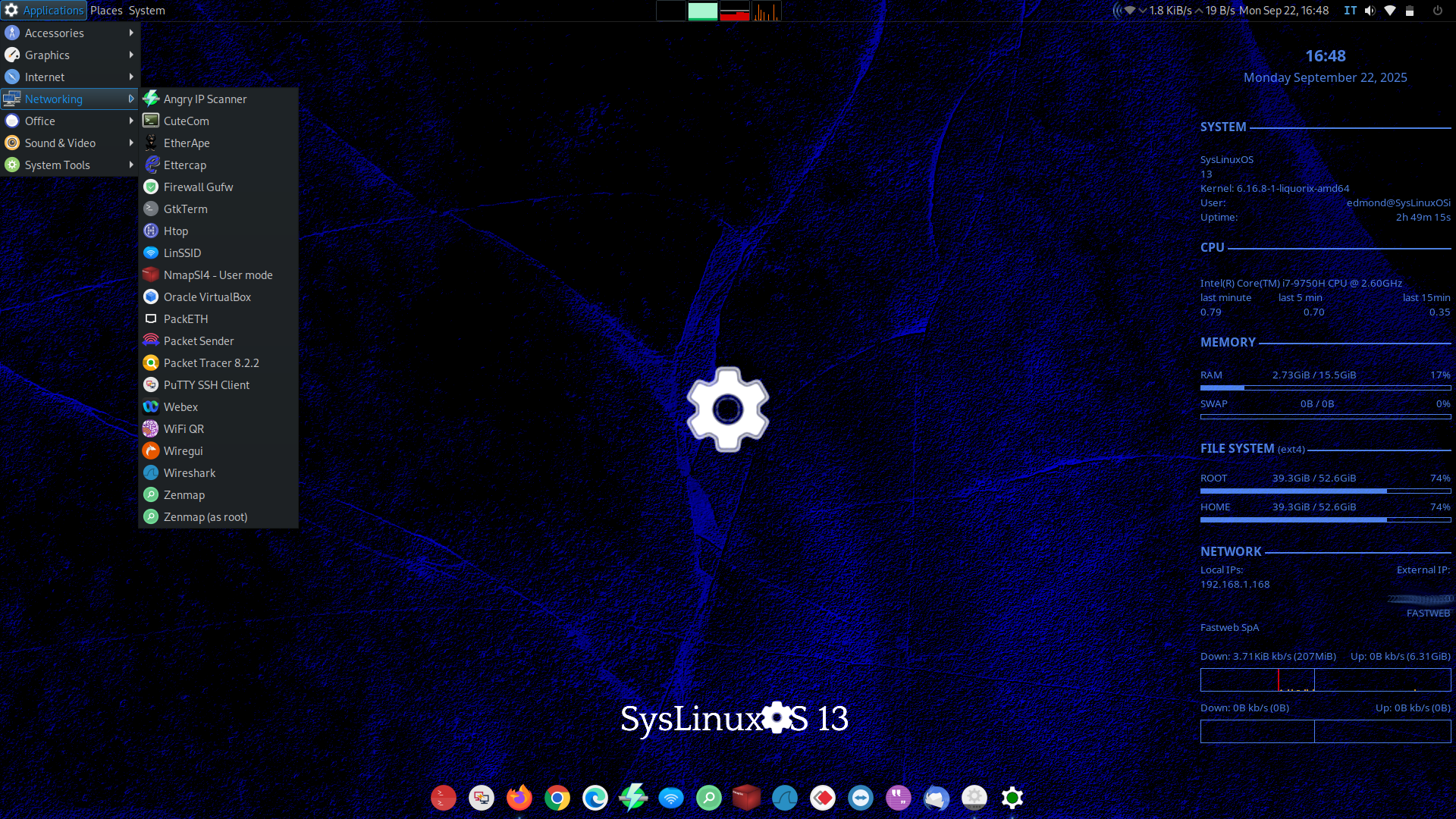

Rilasciato SysLinuxOS 13.1

Sono orgoglioso di annunciare il rilascio di SysLinuxOS 13.1, un aggiornamento di manutenzione che porta la distribuzione Debian-based per System Integrators a un nuovo livello di stabilità, coerenza e professionalità.

La Filosofia di SysLinuxOS

SysLinuxOS non è una semplice distribuzione Linux. È uno strumento di lavoro completo pensato per system integrators e amministratori di sistema che necessitano di un ambiente networking preconfigurato, pronto all’uso, con tutti gli strumenti diagnostici e di integrazione già installati. Un vero e proprio Swiss Army knife per professionisti IT.

Mentre Debian offre una base stabile ma minimalista, SysLinuxOS arriva pronto all’uso: Quasi nessuna necessità di installare pacchetti aggiuntivi, nessuna configurazione da completare. Avvii la live ISO e hai immediatamente accesso a tutto ciò che serve per networking, virtualizzazione, monitoring e troubleshooting.

SysLinuxOS 13.1: Cosa c’è di Nuovo

Bug Fix Critici “Sotto il Cofano”

Questa release concentra gran parte dello sviluppo sulla stabilità e affidabilità del sistema. Sono stati risolti numerosi problemi che affliggevano la versione 13.0.

Ottimizzazione delle performance di boot per tempi di avvio ridotti

Miglioramento della compatibilità UEFI su hardware moderno

Correzione dei problemi di configurazione post-installazione

Gestione ottimizzata delle dipendenze per evitare conflitti durante aggiornamenti.

Risoluzione definitiva delle dipendenze dei pacchetti (problemi con nagios4, exim4-base e altri pacchetti critici)

Modalità Live – Accesso Immediato

Entrambe le edizioni (MATE e GNOME) sono configurate con autologin nella modalità live, permettendo un accesso immediato al sistema senza dover inserire credenziali. Questo facilita:

Test rapidi su hardware sconosciuto

Diagnostica veloce senza interruzioni

Demo e presentazioni fluide

Troubleshooting immediato in situazioni di emergenza

Sparrow-Wifi: Analisi Wireless Professionale

Sparrow-Wifi rientra di diritto nel toolkit di SysLinuxOS! Questo potente strumento per l’analisi delle reti wireless si aggiunge all’arsenale già ricco di utilità networking:

Analisi dettagliata delle reti WiFi circostanti

Monitoraggio in tempo reale della qualità del segnale

Identificazione dei canali ottimali per minimizzare interferenze

Troubleshooting avanzato delle connessioni wireless

Perfetta integrazione con Wireshark, EtherApe ed Ettercap

Allineamento Grafico Perfetto tra MATE e GNOME

Uno degli obiettivi principali di questa release è stata la parità visiva tra le due edizioni desktop. Ora SysLinuxOS 13.1 offre un’esperienza utente coerente e professionale:

Temi e icone uniformi tra MATE e GNOME

Wallpaper coordinati con il branding SysLinuxOS

Menu applicazioni identici nella struttura e nell’organizzazione

Configurazioni grafiche armonizzate per un look & feel professionale

Personalizzazioni persistenti che sopravvivono agli aggiornamenti

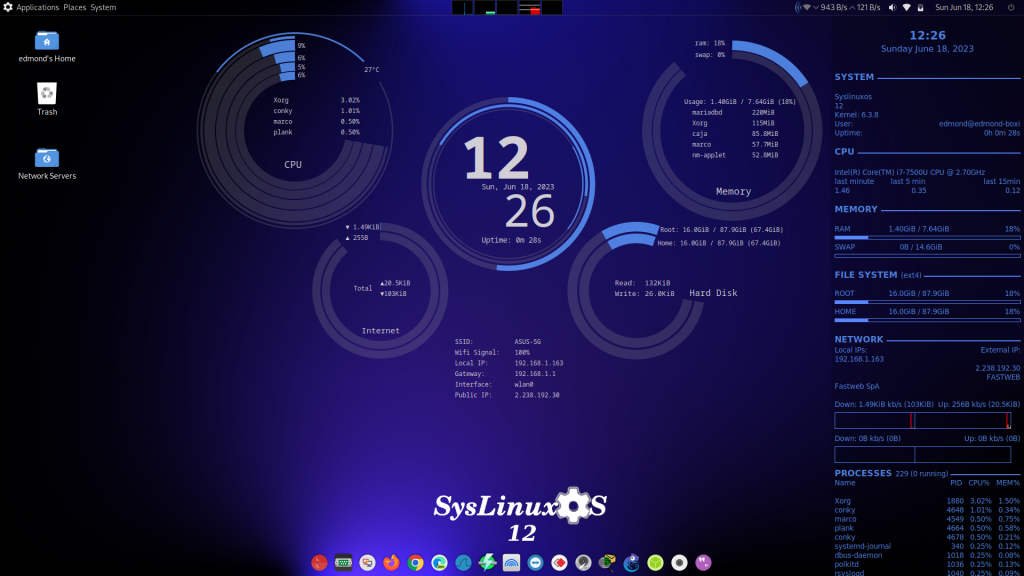

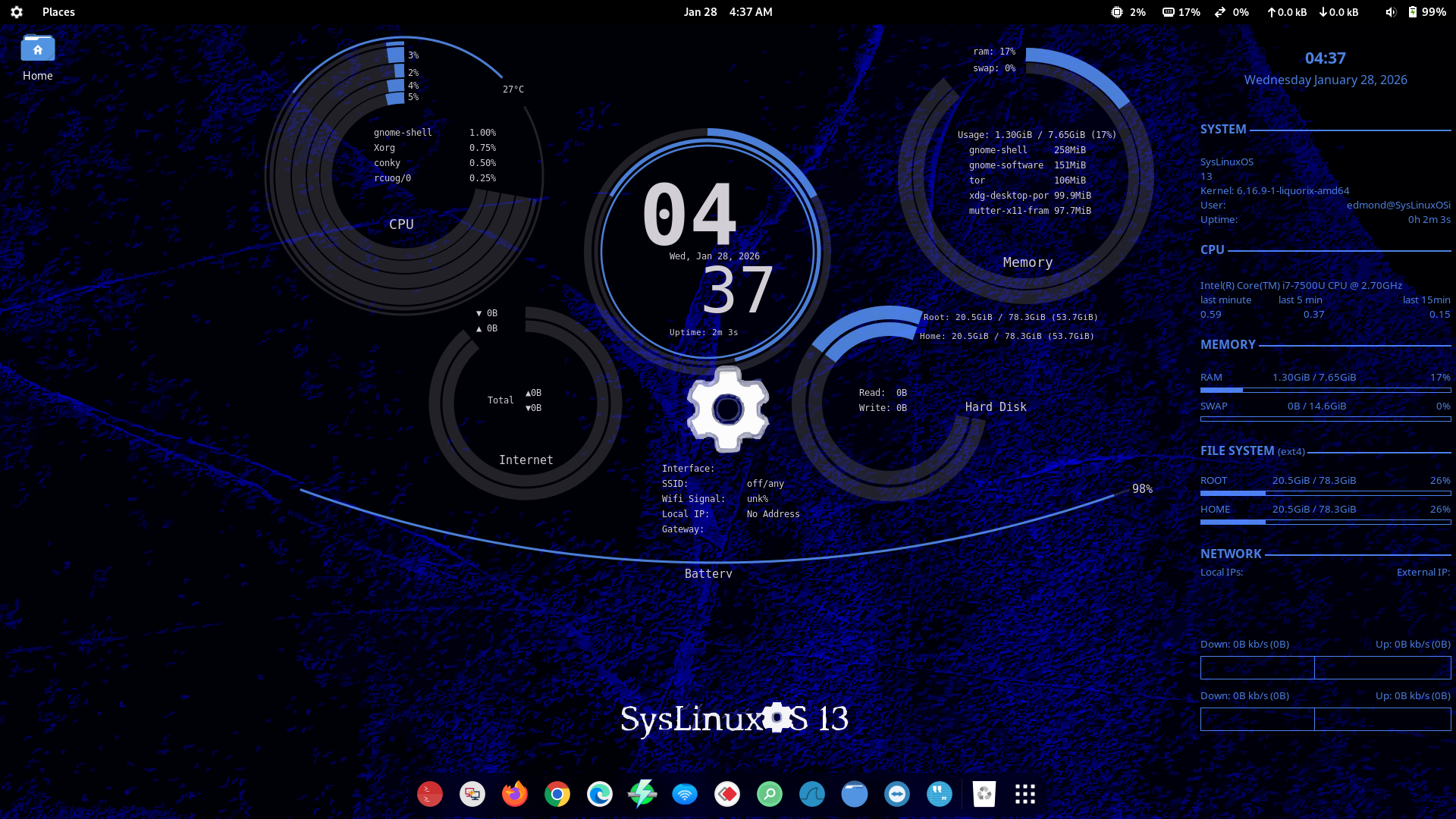

Suite Completa di Conky per il Monitoring

SysLinuxOS 13.1 introduce una collezione professionale di widget Conky disponibili sia su MATE che su GNOME:

Conky Sistema

Monitoraggio CPU con breakdown per core

Utilizzo RAM e SWAP in tempo reale

Temperature di sistema (CPU, GPU, dischi)

Utilizzo disco e filesystem montati

Top processi per utilizzo risorse

Carico di sistema (load average)

Conky Rete Locale

Visualizzazione IP locale per tutte le interfacce

Traffico di rete in tempo reale (up/down)

Stato delle interfacce di rete (eth0, wlan0, etc.)

Gateway predefinito e routing

Conky IP Pubblico

Monitoraggio dell’indirizzo IP pubblico

Provider ISP e organizzazione

Stato della connessione internet

Tutti i Conky sono ottimizzati per risoluzioni 1920×1080 ma rimangono completamente configurabili manualmente per adattarsi a qualsiasi setup multi-monitor o risoluzione personalizzata. I files sono in /opt/Sys-ring-conky ed in /etc/conky.

Calamares Installer: Installazione Professionale

L’installer Calamares è stato completamente personalizzato per SysLinuxOS, offrendo:

Branding SysLinuxOS nativo con logo, colori e grafiche dedicate

Configurazioni preimpostate ottimali per system integrators

Partizioni e layout consigliati per uso professionale

Post-installazione automatizzata con tutti i servizi già configurati

Integrazione perfetta con entrambi i desktop environment

Supporto UEFI/BIOS per massima compatibilità hardware

Installazione rapida senza compromessi sulla completezza del sistema

Menu Applicazioni Finalmente Stabili

Un problema ricorrente nelle versioni precedenti era la riorganizzazione dei menu dopo l’uso di editor come Mozo (MATE) o Alacarte (GNOME). Questo bug frustrante è stato definitivamente risolto:

Menu ordinati logicamente per categoria seguendo gli standard freedesktop

Nessuna modifica al revert degli editor di menu

Struttura persistente dopo aggiornamenti di sistema

Voci duplicate eliminate per una navigazione più pulita

Personalizzazioni dell’utente rispettate e preservate nel tempo

Creazione ISO “The Debian Way”

SysLinuxOS 13.1 viene costruito utilizzando live-build, lo strumento ufficiale Debian per la creazione di sistemi live. Questo approccio garantisce: Conformità totale agli standard Debian per massima compatibilità. Riproducibilità del processo di build per trasparenza e sicurezza. Manutenibilità a lungo termine senza dipendenze esterne

Integrazione ottimale con i repository Debian ufficiali.

Qualità enterprise del sistema risultante

Conclusione

Anche questa versione di SysLinuxOS (13.1) mantiene OS-Prober attivo per default, garantendo il riconoscimento automatico di altri sistemi operativi installati sul computer durante l’installazione di GRUB.

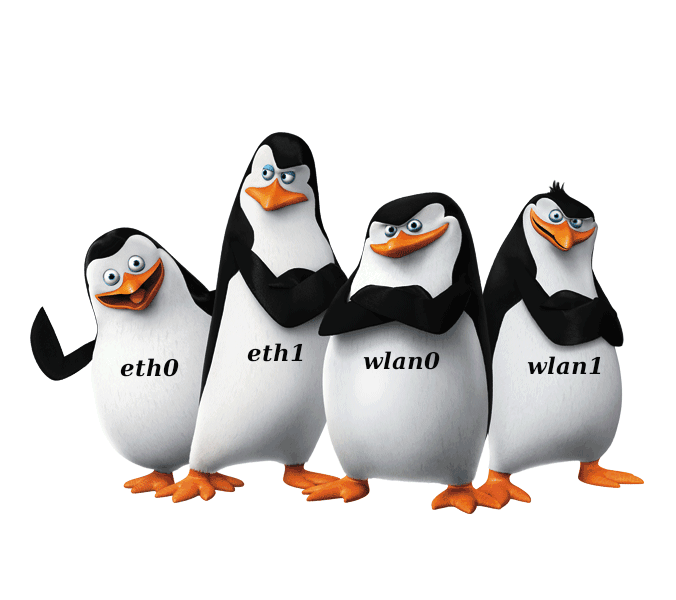

Nomenclatura Classica delle Interfacce di Rete

Le interfacce di rete utilizzano la nomenclatura tradizionale (eth0, wlan0, etc.) invece dei “Predictable Network Interface Names” di systemd. Questo semplifica:

Scripting e automazione senza dover interrogare systemd

Troubleshooting più rapido e intuitivo

Compatibilità con documentazione e tutorial esistenti

Configurazioni trasferibili tra sistemi diversi

SysLinuxOS 13.1 è sempre disponibile in due edizioni:

SysLinuxOS 13.1 MATE

Desktop environment leggero, veloce e completo. Ideale per chi preferisce un’interfaccia tradizionale e performante.

SysLinuxOS 13.1 GNOME

Desktop environment moderno con interfaccia elegante. Perfetto per chi cerca un look contemporaneo senza rinunciare alla funzionalità.

Requisiti di Sistema

Architettura: 64-bit (amd64)

RAM: Minimo 4GB (consigliati 8GB per uso professionale)

Spazio disco: Minimo 25GB

Boot: BIOS Legacy o UEFI

Rilasciato SysLinuxOS 13.1