SysLinuxOS 12 for System Integrators

Dopo il nuovo rilascio di Debian 12 Bookworm, arriva anche SysLinuxOS 12 (for System Integrators). In questa versione ci sono diversi miglioramenti e nuove features che la differenziano da Debian 12, alcune sono nascoste sotto il cofano. SyslinuxOS 12 arriva subito con Mate desktop environment come desktop principale, mentre la versione con Gnome verrà rilasciata successivamente.

Features principali:

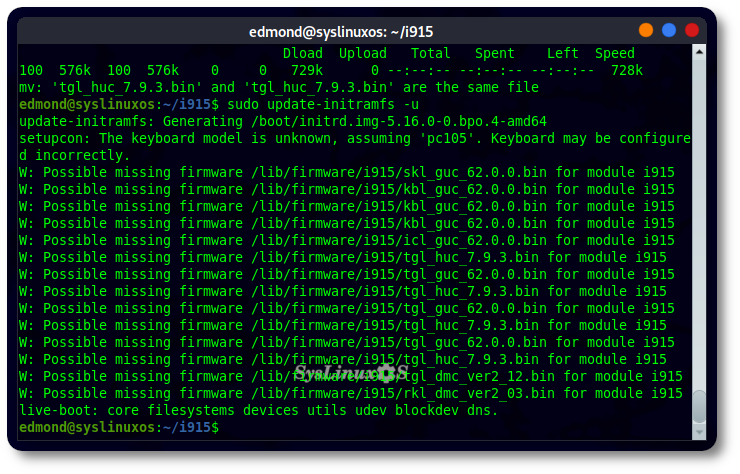

- Kernel 6.3.8 stable

- OS-Prober abilitato di default, a differenza di Debian 12, utile per il riconoscimento degli altri OS già installati.

- Interfacce di rete riconosciute di default come eth0, wlan0, per semplificare la gestione delle stesse. In più sono presenti altre differenze nascoste, che verranno approfondite successivamente.

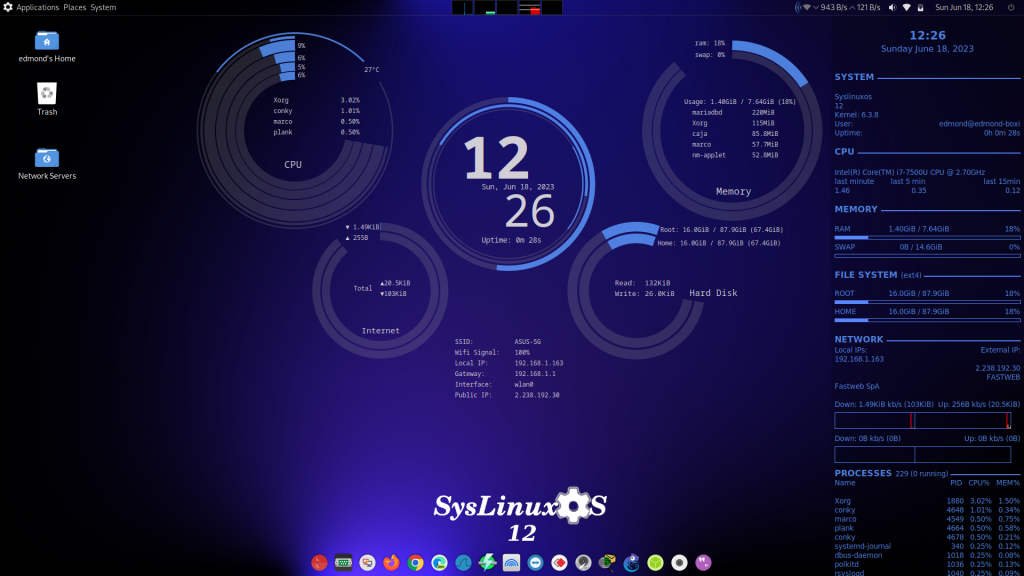

Desktop:

Per quanto riguarda la parte estetica, sono stati integrati/modificato due conky, tra cui auzia, che oltre ad abbellire il desktop, sono utili per vedere le prestazioni del pc, della rete, compreso indirizzamento ip privato ed ip pubblico, oltre ai vari processi in esecuzione. In più il menu è ordinato in base all’utilità dei programmi. C’è anche un nuovo menu chiamato Networking che racchiude gli strumenti per l’analisi della rete. Questi strumenti sono solo quelli che utilizzano la Gui, tutti gli altri sono presenti da riga di comando. Mate si offre proriamente per un ambiente semplice, ordinato e veloce.

Sicurezza:

Presenti di default vari firewall, oltre Gufw e Firewalld, anche Opensnitch, Shorewall. Inoltre è presente Suricata come Intrusion Prevention System (IPS). Firejail, Firetools, Firewalk e molto altro.

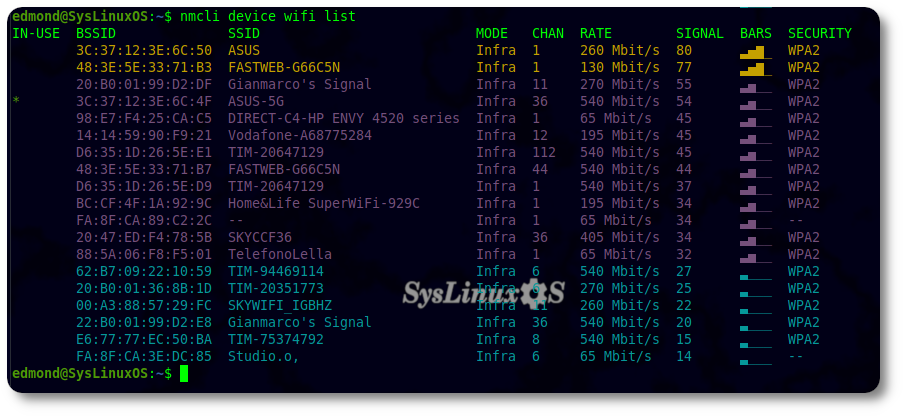

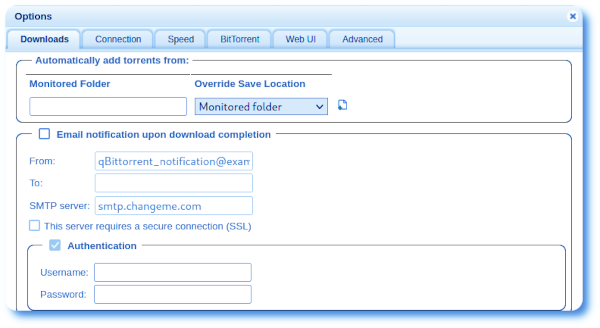

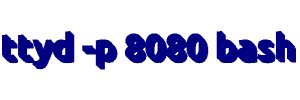

Networking:

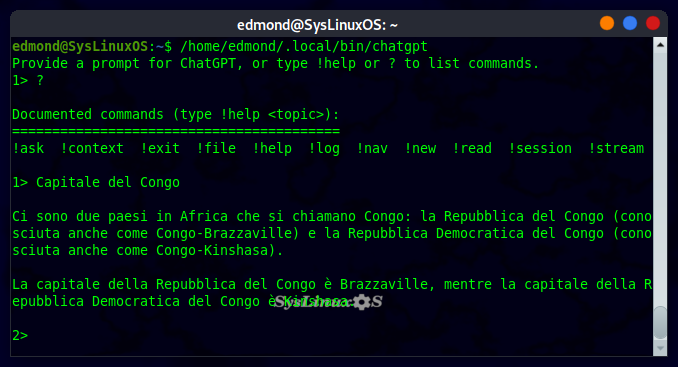

Packet Tracer 8.2.1, ed in alternativa è presente GNS3. Inserito Sparrow Wifi, Presente Virtualbox 7.0.2, ed inoltre sotto il cofano sono presenti tutti i tools di scansione e testing delle reti.

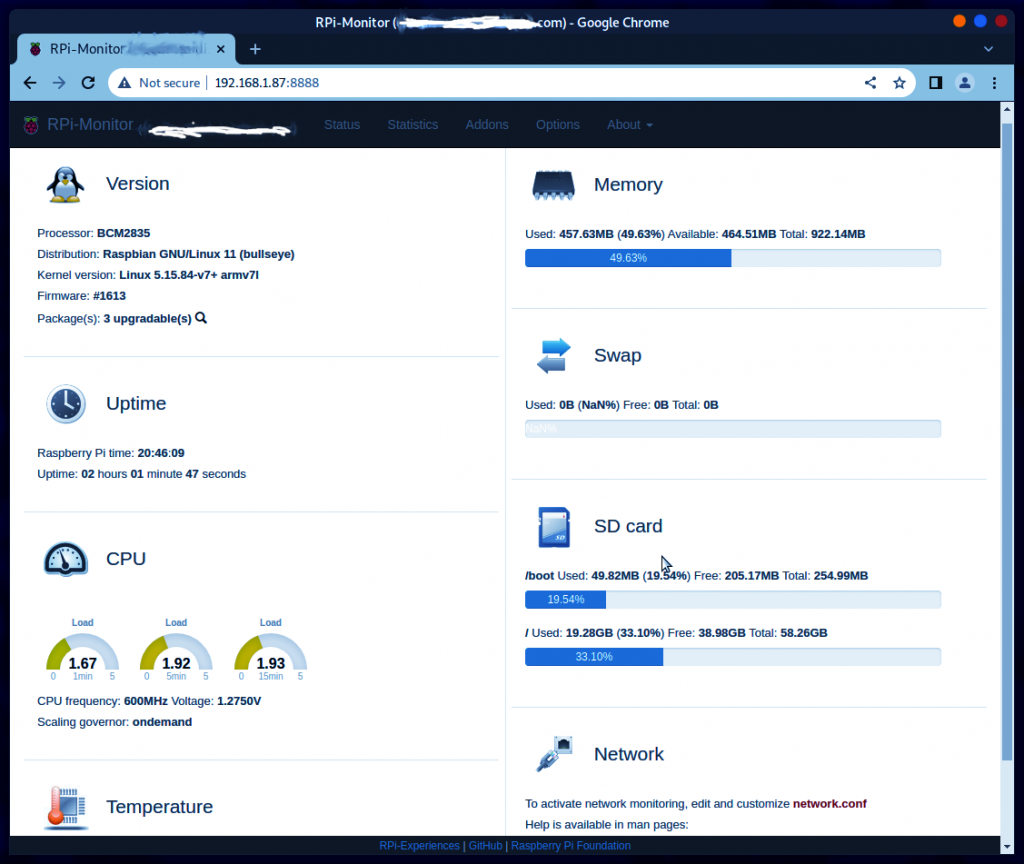

Monitoring:

Inseriti Cacti, Fail2ban, Icinga, Monit, Munin, Nagios4, Zabbix-Agent2 e Zabbix-Fronted, più molto altro.

Conclusione:

SysLinuxOS 12 (for System Integrators) offre un sistema operativo robusto e ricco di funzionalità, progettato specificamente per i professionisti. Con il suo desktop migliorato, misure di sicurezza migliorate, funzionalità di rete avanzate e strumenti di monitoraggio completi, SysLinuxOS 12 offre una piattaforma affidabile ed efficiente per le attività di networking.

SysLinuxOS 12 for System Integrators

enjoy 😉