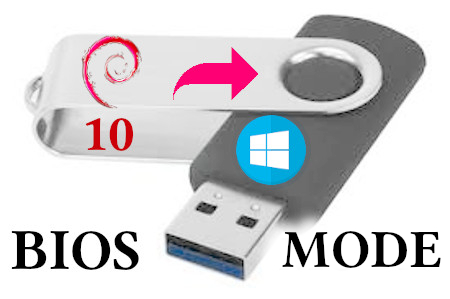

Creare una usb bootable con Windows 10 da terminale Linux Questa guida spiega come creare una usb...

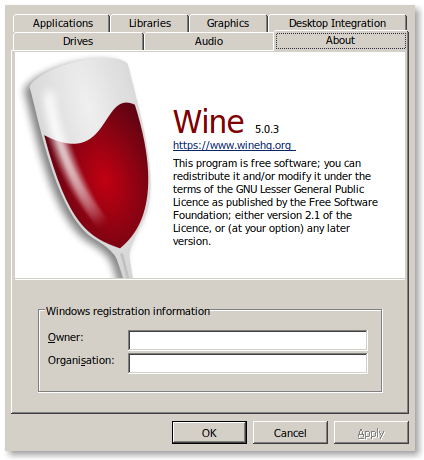

Installare Wine 5 su Debian 10 Guida su come installare Winehq 5.0 su Debian 10. Wine è...

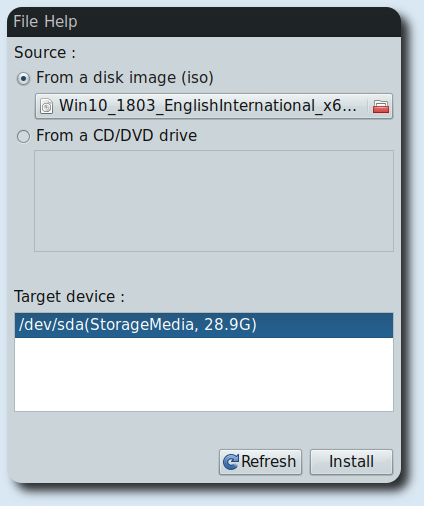

Creare usb Windows 10 in UEFI con Debian 10 e WoeUSB-fronted-wxgtk Guida su come creare una usb...

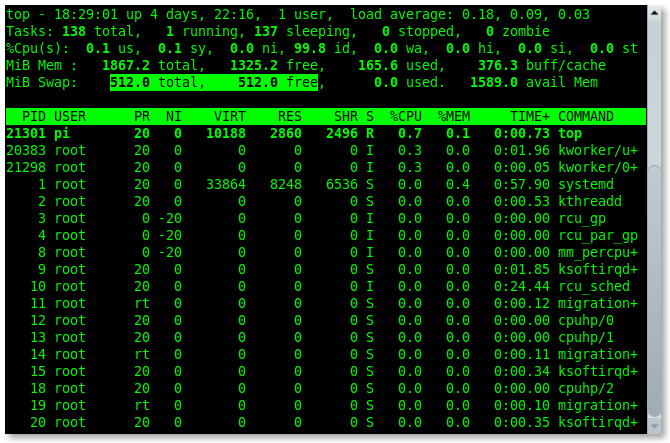

Incrementare swap su Rasperry Pi Guida su come incrementare lo spazio di swap su tutti i Raspberry...

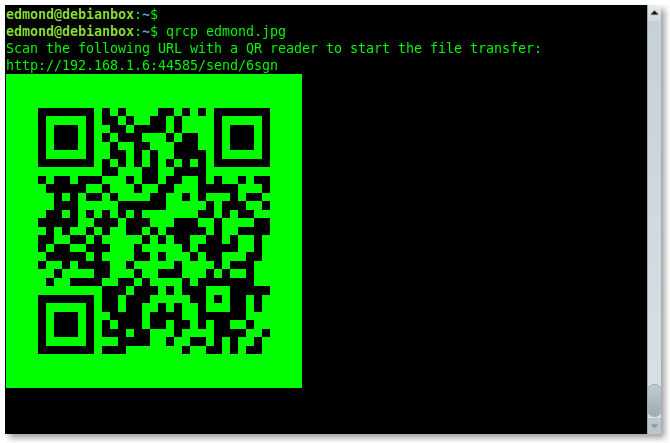

Trasferire files tra PC e telefono con codice QR Guida su come trasferire files facilmente e velocemente...

Unable to install module pm2 Failed to run installation scripts. Questo è l’errore che si presenta in...

Nextcloud Letsencrypt su Raspberry Pi 4 Guida su come installare Nextcloud con Letsencrypt su Raspberry Pi 4,...

Asterisk FreePbx su Raspberry Pi 4 e Raspberry Pi OS Buster Installazione su Raspberri py 4...

Systemback creazione iso superiore a 4 Giga Quando si usa systemback per la clonazione del proprio sistema...

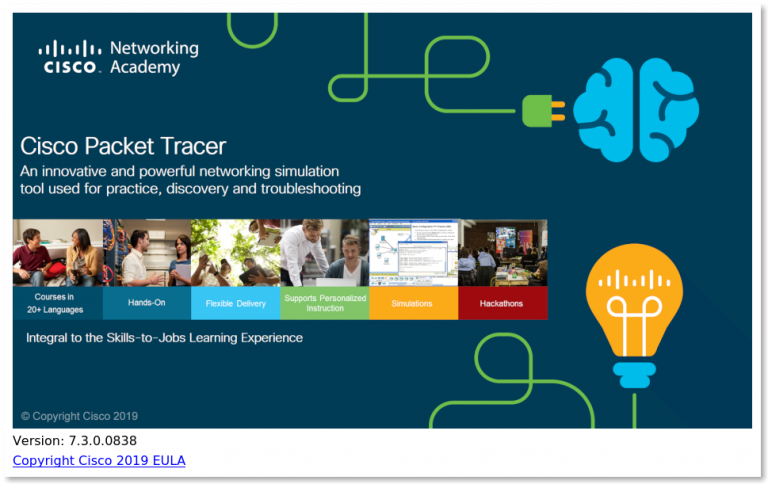

PacketTracer 7.3.0 su Debian 10 L’ultima versione di Cisco PacketTracer è la 7.3.0, ma il pacchetto deb...

Onedrive su Debian 10 con rclone Guida su come connettere il proprio account OneDrive, da linea di...

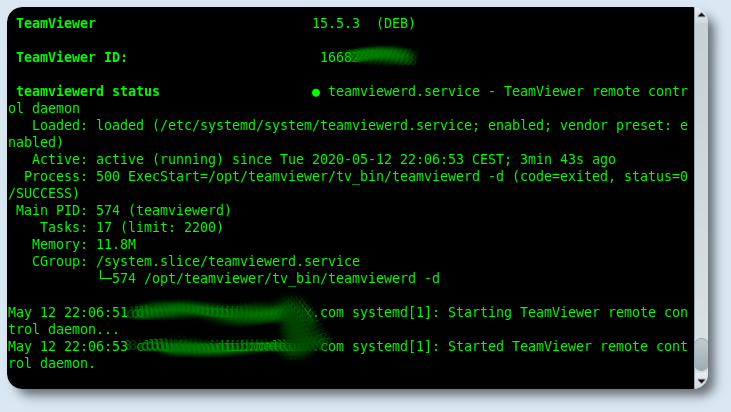

Teamviewer-host su Raspberry Guida su come installare Teamviewer-host su Raspberry. Per chi volesse accedere in remoto...

Installare VirtualBox 6.1 su Debian 10 Guida su come installare Oracle Virtualbox 6.1 su Debian 10 ....

Clonazione e backup di una partizione con rsync Per motivi lavorativi, e di sicurezza, ho sempre diverse...