Skype for Linux 8.15 su Debian Stretch Per installare Skype for Linux su Debian si possono...

Tips & Tricks

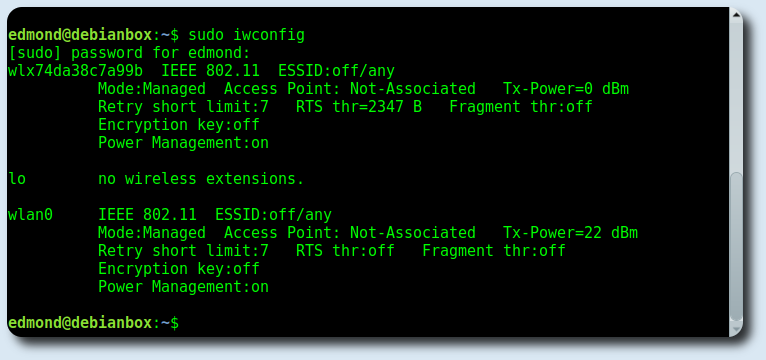

Connessione WPA2 WIFI da terminale con Wpa_Supplicant Guida su come connettersi ad una rete wifi da...

Telegram Messenger su Debian 9 Stretch Per installare Telegram Messenger su Debian 9 Stretch ci sono...

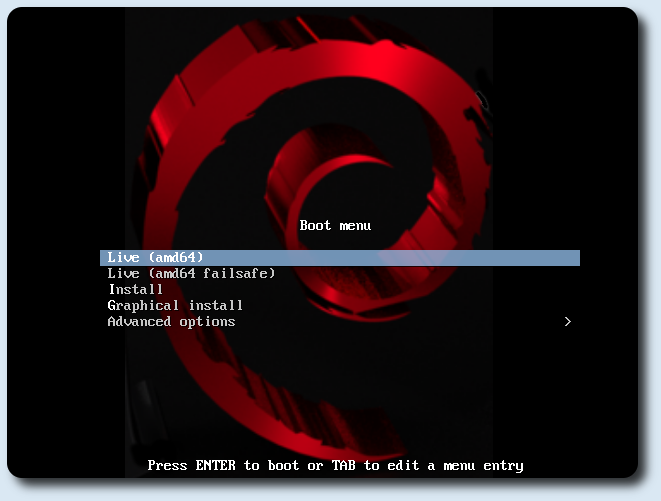

Creare una Debian Live personalizzata con live build Dopo la guida precedente su come Creare una...

Creare una Debian Stretch Live Custom persistente Sicura Guida su come creare una propria Debian Live...

Creare una usb bootable Win10 da Debian 9 Per creare una usb bootable di Windows 10...

Cracking rete WIFI WPA2 con Debian Stretch e Fluxion Dopo avere installato Fluxion su Debian Stretch,...

Teamviewer 12 64 bit su Debian Stretch Per installare Teamviewer 12 su Debian Stretch 64 BIT, bisogna...

Installare Fluxion su Debian Stretch Fluxion al momento è uno dei migliori tools per il cracking...

Mount partizione Hackintosh HFS+ RW da Debian Stretch Guida su come fare il mount di una...

IP Statico su Raspberry pi e Raspbian Stretch Guida su come settare un ip statico su...

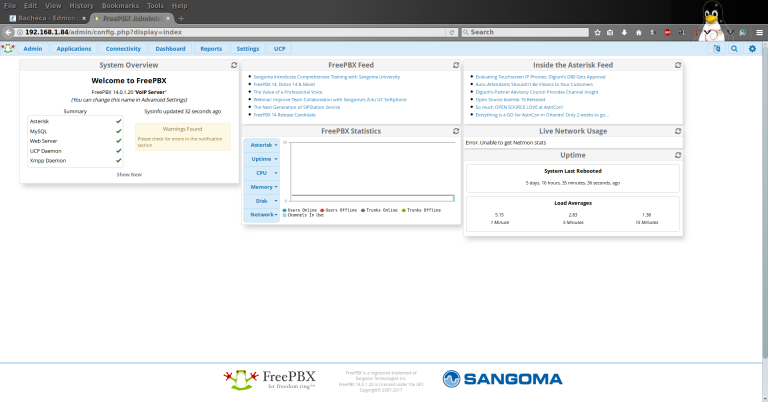

Configurazione HT 503 con Asterisk 14 e FreePBX 14 Dopo avere installato Asterisk 14 e Freepbx...

Google Chrome su Debian Stretch 9.2 Un modo semplce per installare Google Chrome su Debian Stretch...

(Solved) Begin: Running /scripts/local-block Questo tipo di errore è figlio di quest'altro "start job is running...