Nextcloud Server su Raspberry Pi Guida su come installare un server, utilizzando Nextcloud su Raspberry...

Tips & Tricks

VirtualBox on Debian 11 Bullseye Attualmente non esistono repository per Debian 11 bullseye per installare...

How to compile kernel 5.11 on Debian 11 Nei giorni scorsi ho più volte ricompilato il kernel...

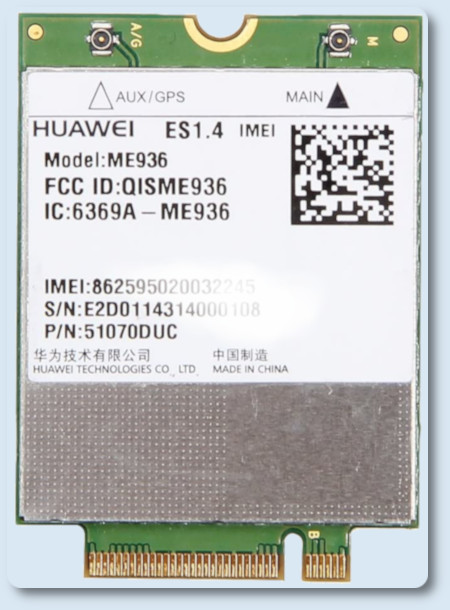

Huawei ME936 modulo LTE Debian 10 Per uno dei miei notebook workstation, Schenker XMG P507,...

Fast-cli speedtest da terminale Debian 10 Il sito Fast.com per misurare la connessione internet, è un...

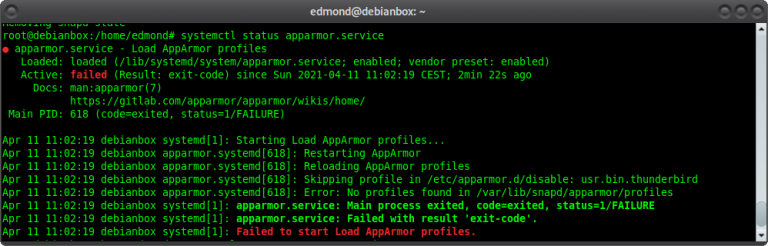

(Solved) Failed to start load apparmor profiles Debian 10 L’errore “Failed to start load apparmor profiles”...

Debian 10 freeze random Su Debian 10 si verificano dei freeze randomici, dove praticamente l’unica cosa...

Creare una usb bootable con Windows 10 da terminale Linux Questa guida spiega come creare una usb...

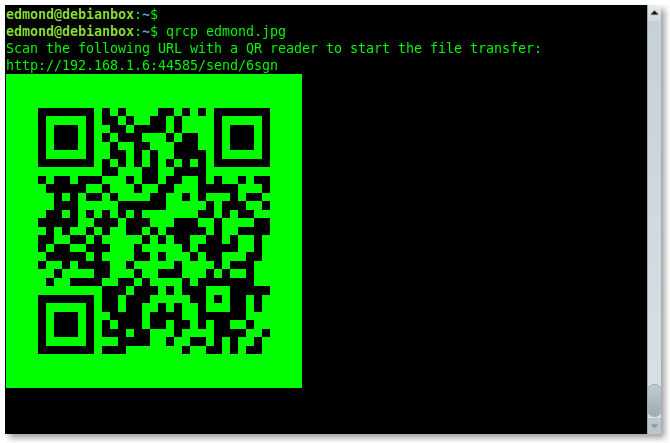

Trasferire files tra PC e telefono con codice QR Guida su come trasferire files facilmente e velocemente...

Systemback creazione iso superiore a 4 Giga Quando si usa systemback per la clonazione del proprio sistema...

PacketTracer 7.3.0 su Debian 10 L’ultima versione di Cisco PacketTracer è la 7.3.0, ma il pacchetto deb...

Onedrive su Debian 10 con rclone Guida su come connettere il proprio account OneDrive, da linea di...

Clonazione e backup di una partizione con rsync Per motivi lavorativi, e di sicurezza, ho sempre diverse...

Kali-anonsurf e anonsurf su Debian 10 Anonsurf è la modalità anonima di ParrotOS e Kali Linux, per...